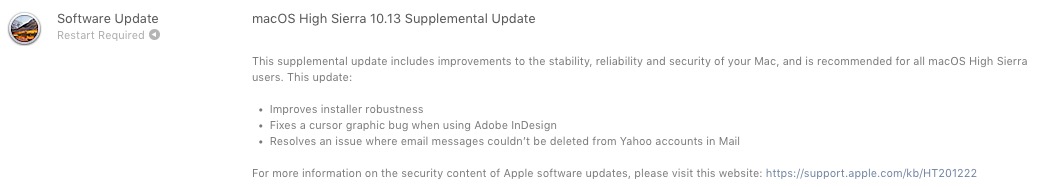

Apple har nylig publisert en svært viktig tilleggsoppdatering for alle Mac-brukere som har installert macOS High Sierra 10.13.

In macOS High Sierra 10.13 tilleggsoppdatering løser noen grafiske feil for Adobe InDesign og en bug som ikke tillot det Slett meldinger mottatt i Yahoo Mail Application.

Den mest alvorlige delen av denne tilleggsoppdateringen er relatert til to sikkerhetsproblemer, som ble "pakket" med det nye High Sierra-operativsystemet.

Sikkerhetsproblem med passordkryptering for APFS (Encrypted) - Disk Utility Bug

En feil i søknaden disk~~POS=TRUNC det gjør det synlig passord for formaterte diskvolumer APFS kryptert.

Kort sagt, når vi skriver inn det krypterte passordet for et volum, kreves det to ganger for å være sikker på at vi ikke skrev det feil første gang. Så må vi velge enymte”(Et ord eller en setning) som en ledetråd til passordet. Feilen i disk~~POS=TRUNC, gjør passordet synlig i stedet for ordet eller setningen fra "hint". På denne måten blir den eksponert for alle som har tilgang til Mac-en.

Videoen som er lagt ut på Twitter, viser nøyaktig hvordan du finner APFS-kryptert volumpassord ved hjelp av Diskverktøy.

Ville være interessant hvorfor Apple anbefaler å slette når diskutil kan fjerne hint:

diskfiled apfs setPassphraseHint [diskXsX] -user disk -clear pic.twitter.com/0khrm8aTq9- Felix Schwarz (@felix_schwarz) Oktober 5, 2017

sårbarhet Keychain Tilgang - omgå brukerpassord

Normalt og tvangsmessig når vi går en konto og et passord lagret i Keychain, er nødvendig Mac brukerpassord. Gjennom en sårbarhet a macOS High Sierra, en dårlig hensikt søknad kan trekke ut passord som er lagret i Keychain Adgang, hopper over brukerpassordet Mac ved hjelp av et syntetisk klikk. Falsk / simulert.

Utgitt oktober 5, 2017

StorageKit

Tilgjengelig for: macOS High Sierra 10.13

Virkning: En lokal angriper kan få tilgang til et kryptert APFS-volum

Beskrivelse: Hvis et hint ble angitt i Diskverktøy når du opprettet et kryptert volum APFS, ble passordet lagret som hint. Dette ble løst ved å rydde hint storage hvis hintet var passordet, og ved å forbedre logikken for lagring av hint.

CVE-2017-7149: Matheus Mariano av Leet Tech

Security

Tilgjengelig for: macOS High Sierra 10.13

Effekt: Et ondsinnet program kan trekke ut keychain passord

Beskrivelse: Det fantes en metode for programmer for å omgå keychain få tilgang til spørsmålet med et syntetisk klikk. Dette ble løst ved å kreve brukerpassordet når du ble bedt om keychain tilgang til.

CVE-2017-7150: Patrick Wardle av Synack

Nye nedlastinger av macOS High Sierra 10.13 inkluderer security innholdet i macOS High Sierra 10.13 tilleggsoppdatering.

Så hvis du har det macOS High Sierra 10.13, det anbefales sterkt å gjøre den ekstra oppdateringen. Den er tilgjengelig via Mac App Store, i fanen "oppdateringer"(Og vil ikke endre versjonsnummeret). Apple har allerede publisert macOS High Sierra 10.13.1 for utviklere som har enheter i Apple Beta Software Program.

0 tanker om "Sikkerhetsproblemer APFS-kryptert og Keychain Tilgang, løst med macOS High Sierra 10.13 tilleggsoppdatering"