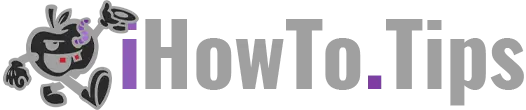

Apple недавно опубликовал очень важное дополнительное обновление для всех пользователей Mac, которые установили macOS Высокая Сьерра 10.13.

In macOS Дополнительное обновление High Sierra 10.13 решают некоторые графические неполадки для Adobe InDesign и ошибка которые не позволяли Удаление сообщений, полученных в приложении Yahoo Mail.

Самая серьезная часть этого дополнительного обновления связана с две проблемы безопасности, которая поставлялась «в комплекте» с новой операционной системой High Sierra.

Уязвимость шифрования пароля для APFS (зашифрованный) - ошибка дисковой утилиты

Ошибка в приложении Дисковая утилита это делает видимый пароль для отформатированных томов диска Зашифрованный APFS.

Короче говоря, когда мы вводим зашифрованный пароль для тома, он требуется дважды, чтобы убедиться, что мы не ввели его неправильно в первый раз. Затем мы должны выбрать «намекать”(Слово или фраза) как ключ к паролю. Ошибка в Дисковая утилита, делает пароль видимым вместо слова или фразы из «подсказки». Таким образом, он доступен для всех, у кого есть доступ к Mac.

Видео, размещенное в Twitter, показывает, как найти зашифрованный пароль томов APFS с помощью Disk Utility.

Было бы интересно, почему Apple рекомендует стирать, когда diskutil может очищать подсказки:

diskfiled apfs setPassphraseHint [diskXsX] -user disk -clear pic.twitter.com/0khrm8aTq9- Феликс Шварц (@felix_schwarz) 5 октября 2017

уязвимость Keychain Доступ - обойти пароль пользователя

Обычно и навязчиво, когда мы идем учетная запись и пароль, сохраненные в Keychain, требуется Пароль пользователя Mac, С помощью уязвимости macOS High Sierra, плохое намерение может извлечь пароли, сохраненные в Keychain О компании, пропуская пароль пользователя Mac посредством синтетического щелчка. Подделка/симулированная.

Выпущено октябрь 5, 2017

StorageКит

Доступно для: macOS Высокая Сьерра 10.13

Воздействие. Местный злоумышленник может получить доступ к зашифрованному объему APFS

Описание: если в Дисковой утилите была установлена подсказка при создании зашифрованного тома APFS, пароль сохранялся как подсказка. Проблема устранена путем очистки подсказки storage если подсказка была паролем, и за счет улучшения логики хранения подсказок.

CVE-2017-7149: Matheus Mariano из Leet Tech

Security

Доступно для: macOS Высокая Сьерра 10.13

Воздействие. Вредоносное приложение может извлекать keychain Пароли

Описание. Для приложений существовал метод обхода keychain запрос доступа с синтетическим щелчком. Проблема устранена путем запроса пароля пользователя при запросе keychain доступа.

CVE-2017-7150: Патрик Уордл из Синака

Новые загрузки macOS High Sierra 10.13 включает в себя security содержание macOS Дополнительное обновление High Sierra 10.13.

Итак, если у вас есть macOS High Sierra 10.13, настоятельно рекомендуется сделать дополнительное обновление. Он доступен через Mac App Store, во вкладке "Updates"(И не будет менять номер версии). Apple уже опубликовал macOS Высокая Сьерра 10.13.1 для разработчиков, у которых есть устройства в Apple Beta Software Program.

0 мыслей о «Проблемах безопасности APFS с шифрованием и Keychain Доступ, решенный с помощью macOS Дополнительное обновление High Sierra 10.13»