AirPort Express, Airport Extreme és AirPort Time Capsule ezek az egyetlen útválasztók (AirPort Base Station), amelyeket az Apple adott ki az évek során. Ezeket az útválasztókat különösen a felhasználók számára ajánljuk Mac, iPhone, AppleTV, iPad és egyéb internetkapcsolattal rendelkező eszközök az ökoszisztémából Apple.

A piacon lévő többi routerhez képest az AirPort Base Station Extreme, a Time Capsule és az Express nincs alapértelmezett IP-címük amelyen keresztül a webes felületen hitelesítheti a készülék beállításait.

Az Apple útválasztók kezelésének támogatása az alkalmazáson keresztül történik AirPort segédprogram alapértelmezés szerint minden operációs rendszeren megtalálható MacOS és ingyenesen elérhető App Store iPad, iPod Touch és iPad számára.

A felhasználók Windows PC akik megvették a routerüket Apple, tudok konfigurálni az AirPort Utility for Windows alkalmazáson keresztül is, amely elérhető a következő címen Letöltés a hivatalos weboldalon. itt.

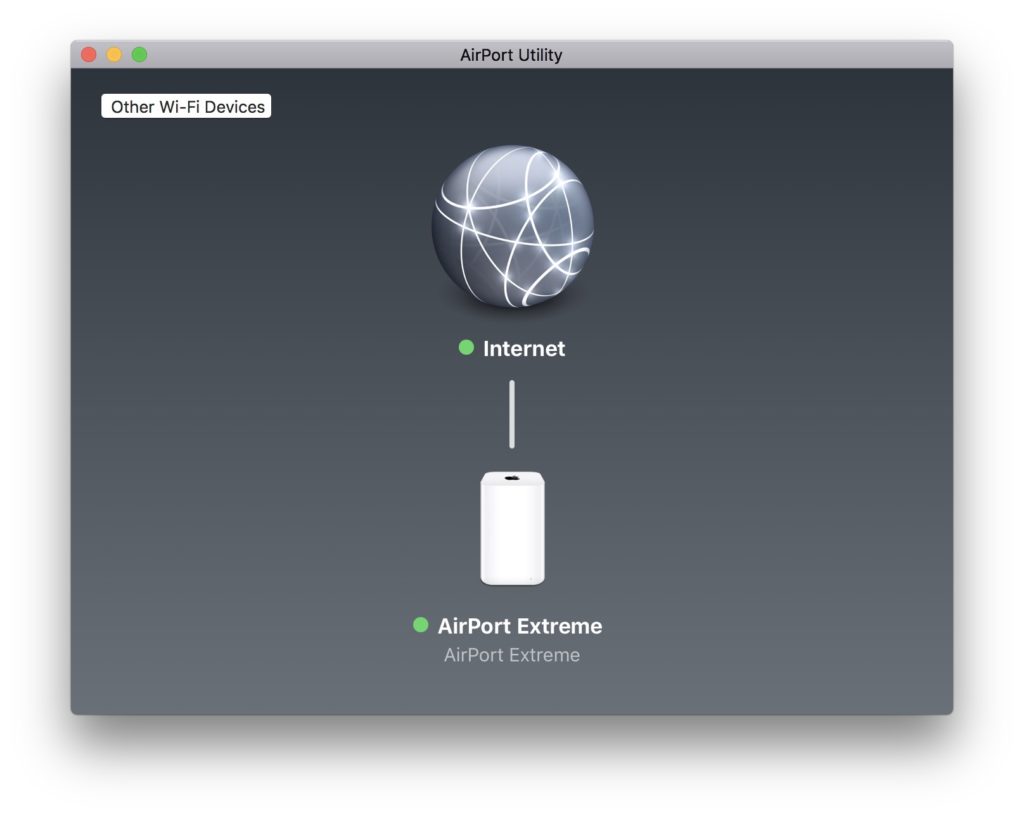

Amikor a router megfelelően konfigurálva és rajta van a aktív internetkapcsolat, mind a rajta lévő LED, mind az eszköz melletti pont az AirPort segédprogramban a következő lesz zöld szín. Ellenkező esetben ezeknek az állapotjelzőknek ez a lámpája narancssárga színű lesz.

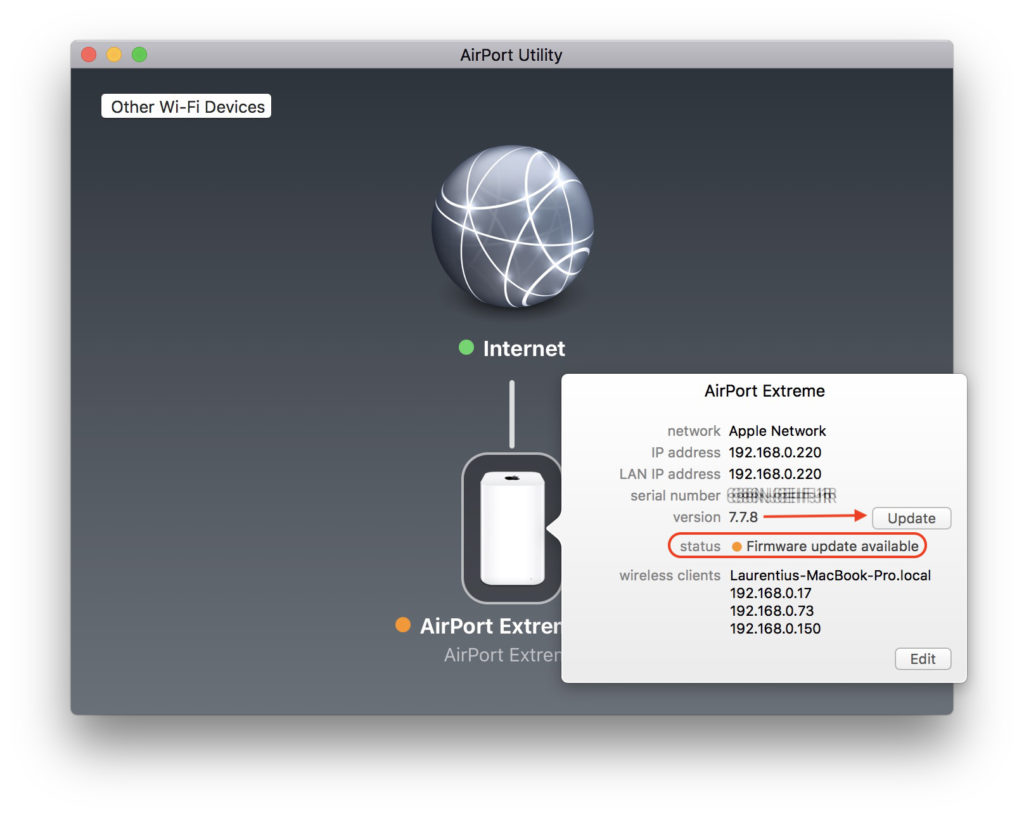

Ha látod narancssárga LED villogaz AirPort Extreme vagy AirPort Time Capsule útválasztón, és a beállítások és az internetkapcsolat rendben vannak, valószínűleg figyelmeztetni fogja, hogy frissítés vagy firmware frissítés.

Apple AirPort Extreme, AirPort Time Capsule vagy AirPort Express router firmware frissítése vagy frissítése

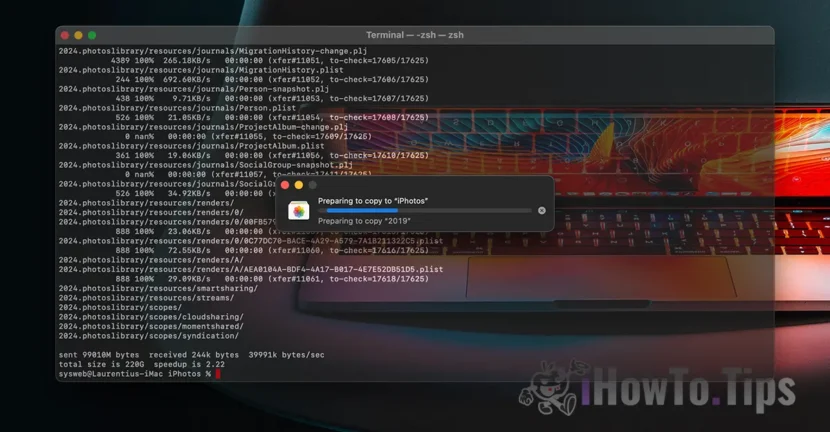

Amikor azt látjuk, hogy a routeren lévő jelző LED kigyullad szaggatott narancs, rálépünk arra a PC-re vagy Mac-re, amelyre az AirPort Utility telepítve van, és megnyitjuk az alkalmazást.

Az AirPort Utility alkalmazás felületén látni fogjuk, hogy itt is ugyanazt az állapotjelet kapjuk. Első lépésként kattintson a router ikonjára, és nézze meg, mi a riasztás oka.

Esetünkben egy elérhető firmware frissítés (a router belső szoftvere)

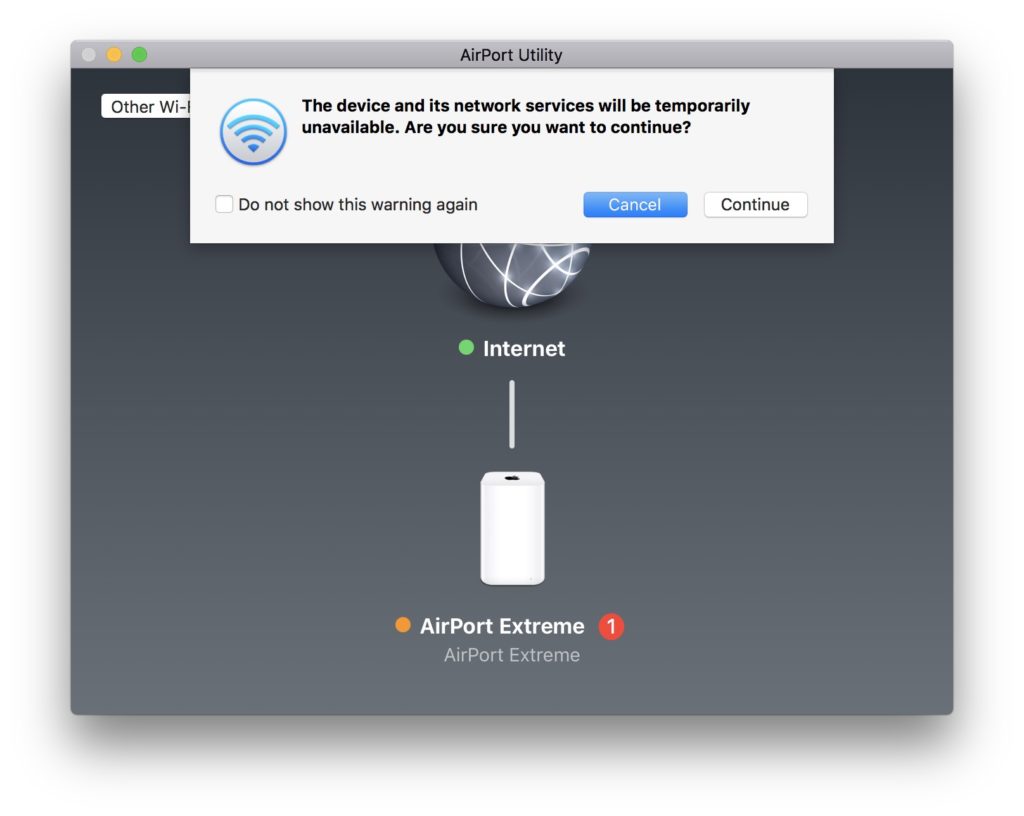

Az AirPort Utility felületén az "Update" gombra kattintunk, ekkor figyelmeztetést kapunk, hogy a router egy ideig nem lesz elérhető. Minden eszköz (iPhone, Smartphone, Smart TV, nyomtató, Mac vagy Windows PC) lesz átmenetileg megszakadt az internetkapcsolat.

Kattintson a „Folytatni” a firmware frissítés telepítéséhez.

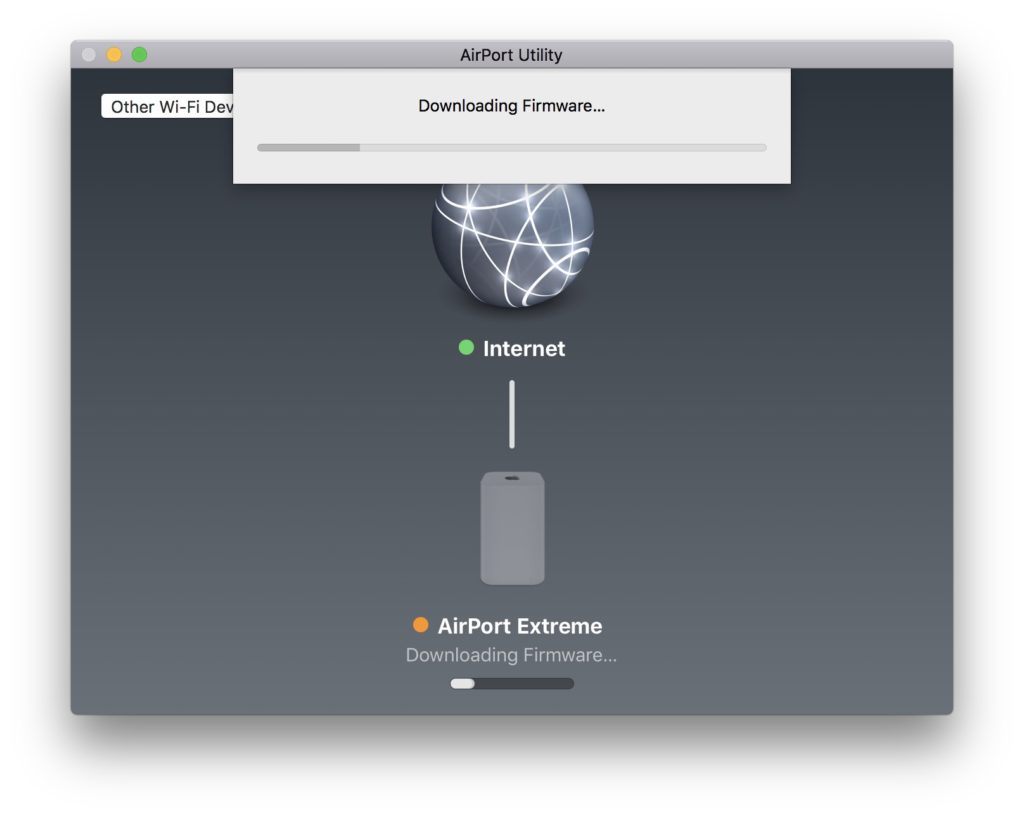

Az AirPort útválasztó firmware-frissítése során a Wi-Fi hálózat már nem lesz látható az elérhető vezeték nélküli hálózatok listájában, és a számítógép, amelyről a frissítést kezdeményezte, leválik a hálózatról.

Figyelje az AirPort állapotjelző LED-jét, és amikor zöldre vált, újra csatlakozhat az útválasztóhoz.

Az Apple rendszeresen frissíti ezeknek az eszközöknek a szoftverét, így az első biztonsági fejlesztések és stabilitás.

A legújabb firmware-frissítés 2017. december 12-én jelent meg, és megold néhány biztonsági problémát.

AirPort bázisállomás firmware

Elérhető: 802.11ac szabványú AirPort Extreme és AirPort Time Capsule bázisállomások

Érintett terület: Előfordulhat, hogy a hatótávolságon belül lévő támadó tetszőleges kódot futtathat a Wi-Fi chipen

Leírás: A memória sérülésével kapcsolatos problémát javított memóriakezeléssel orvosoltuk.

CVE-2017-9417: Nitay Artenstein, az Exodus Intelligence munkatársa

AirPort bázisállomás firmware

Elérhető: 802.11ac szabványú AirPort Extreme és AirPort Time Capsule bázisállomások

Érintett terület: A Wi-Fi tartományban lévő támadó kényszerítheti az egyszeri újrahasználatot a WPA unicast/PTK kliensekben (Key Reinstallation Attacks – KRACK)

Leírás: Logikai probléma lépett fel az állapotátmenetek kezelésében. Ezt az állami irányítás javításával orvosolták.

CVE-2017-13077: Mathy Vanhoef, az imec-DistriNet csoport tagja a KU Leuvenben

CVE-2017-13078: Mathy Vanhoef, az imec-DistriNet csoport tagja a KU Leuvenben

AirPort bázisállomás firmware

Elérhető: 802.11ac szabványú AirPort Extreme és AirPort Time Capsule bázisállomások

Érintett terület: A Wi-Fi tartományban lévő támadó kényszerítheti az egyszeri újrahasználatot a WPA multicast/GTK kliensekben (Key Reinstallation Attacks – KRACK)

Leírás: Logikai probléma lépett fel az állapotátmenetek kezelésében. Ezt az állami irányítás javításával orvosolták.

CVE-2017-13080: Mathy Vanhoef, az imec-DistriNet csoport tagja a KU Leuvenben

keresztül: Apple.com.