AirPort Express, Το Airport Extreme και AirPort Time Capsule είναι οι μόνοι δρομολογητές (AirPort Base Station) που κυκλοφόρησε η Apple όλα αυτά τα χρόνια. Αυτοί οι δρομολογητές συνιστώνται ιδιαίτερα για τους χρήστες του Mac, iPhone, AppleTV, iPad και άλλες συσκευές με σύνδεση στο Διαδίκτυο, από το οικοσύστημα Apple.

Σε σύγκριση με άλλους δρομολογητές της αγοράς, το AirPort Base Station Extreme, το Time Capsule και το Express δεν έχουν προεπιλεγμένη διεύθυνση IP μέσω του οποίου μπορείτε να πραγματοποιήσετε έλεγχο ταυτότητας στη διεπαφή ιστού στις ρυθμίσεις της συσκευής.

Η υποστήριξη για τη διαχείριση των ρούτερ της Apple γίνεται μέσω της εφαρμογής Βοηθητικό πρόγραμμα AirPort υπάρχει από προεπιλογή σε όλα τα λειτουργικά συστήματα MacOS και διατίθεται δωρεάν σε App Store για iPad, iPod Touch και iPad.

Οι χρήστες του Windows PC που αγόρασαν το ρούτερ τους Apple, μπορώ διαμόρφωση επίσης μέσω της εφαρμογής AirPort Utility για Windows, διαθέσιμη στη διεύθυνση Λήψη στην επίσημη ιστοσελίδα. Εδώ.

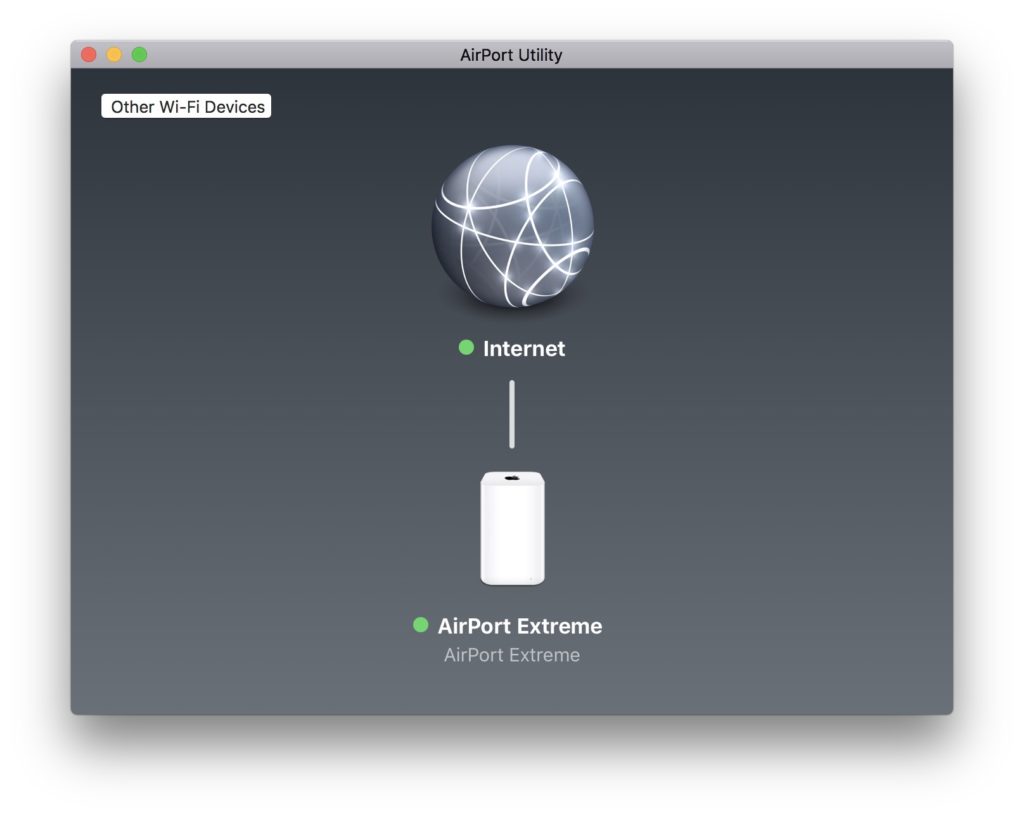

Όταν ο δρομολογητής είναι έχει ρυθμιστεί σωστά και πάνω του υπάρχει ένα ενεργή σύνδεση στο διαδίκτυο, τόσο το LED σε αυτό όσο και η κουκκίδα δίπλα στη συσκευή στο AirPort Utility θα είναι από πράσινο χρώμα. Διαφορετικά, αυτό το φως αυτών των ενδείξεων κατάστασης θα είναι πορτοκαλί.

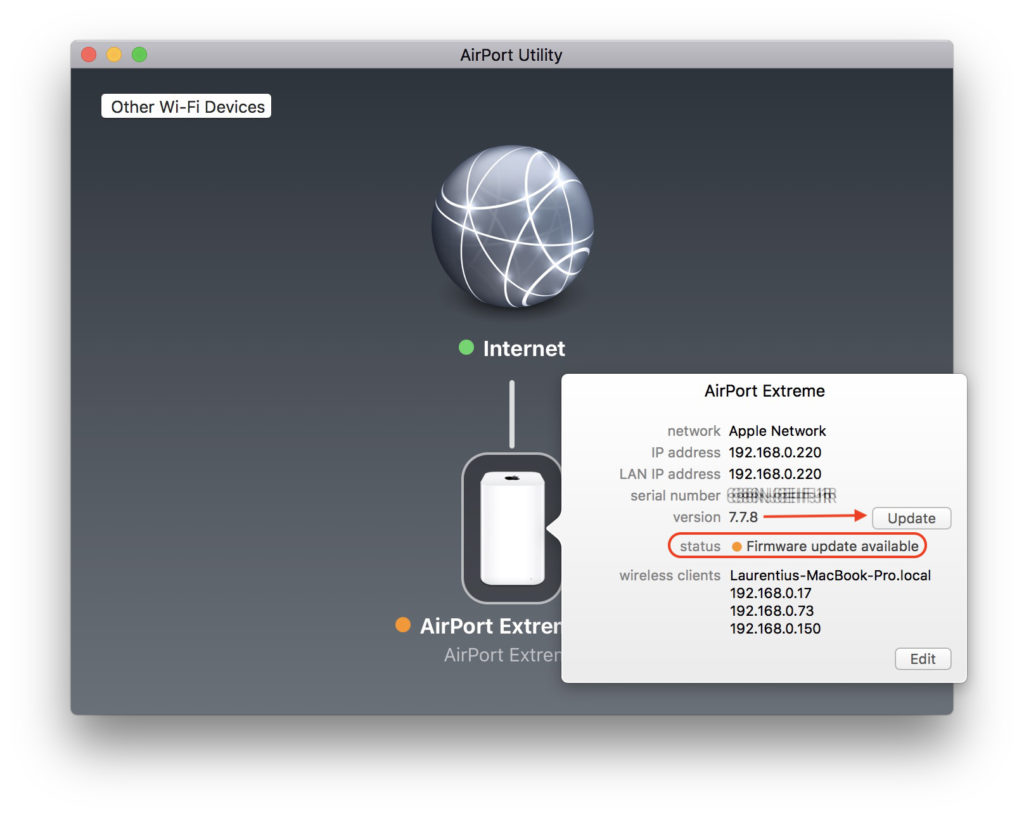

Αν δεις πορτοκαλί LED που αναβοσβήνειστον δρομολογητή AirPort Extreme ή AirPort Time Capsule και οι ρυθμίσεις και η σύνδεση στο διαδίκτυο είναι εντάξει, πιθανότατα θα σας προειδοποιήσει ότι ενημέρωση ή αναβάθμιση υλικολογισμικού.

Πώς να αναβαθμίσετε ή να ενημερώσετε το υλικολογισμικό ενός δρομολογητή Apple AirPort Extreme, AirPort Time Capsule ή AirPort Express

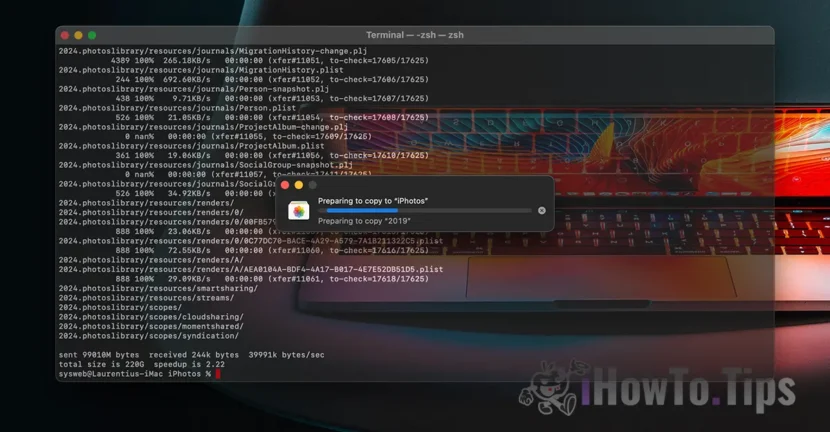

Όταν βλέπουμε ότι ανάβει η ενδεικτική λυχνία LED στο δρομολογητή διακοπτόμενο πορτοκαλί, πηγαίνουμε στον υπολογιστή ή στο Mac στον οποίο έχουμε εγκατεστημένο το AirPort Utility και ανοίγουμε την εφαρμογή.

Στη διεπαφή της εφαρμογής AirPort Utility, θα δούμε ότι λαμβάνουμε το ίδιο σήμα κατάστασης και εδώ. Το πρώτο βήμα είναι να κάνετε κλικ στο εικονίδιο του δρομολογητή και να δείτε ποια είναι η αιτία της ειδοποίησης.

Στην περίπτωσή μας, ένα είναι διαθέσιμο ενημέρωση υλικολογισμικού (εσωτερικό λογισμικό του δρομολογητή)

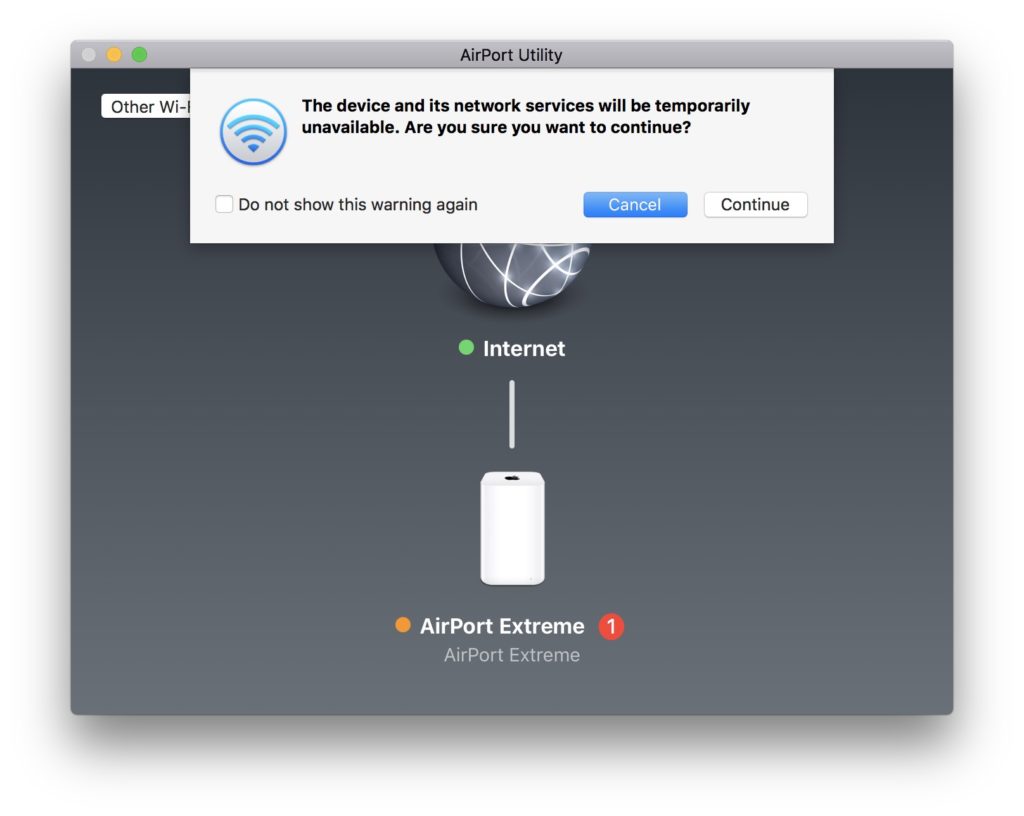

Κάνουμε κλικ στο κουμπί "Ενημέρωση" στη διεπαφή AirPort Utility και, στη συνέχεια, θα ειδοποιηθούμε ότι για κάποιο χρονικό διάστημα ο δρομολογητής δεν θα είναι διαθέσιμος. Όλες οι συσκευές (iPhone, Smartphone, Smart TV, εκτυπωτής, Mac ή Windows PC) θα είναι έχει αποσυνδεθεί προσωρινά από το διαδίκτυο.

Κάντε κλικ στο "Να συνεχίσει” για να εγκαταστήσετε την ενημέρωση υλικολογισμικού.

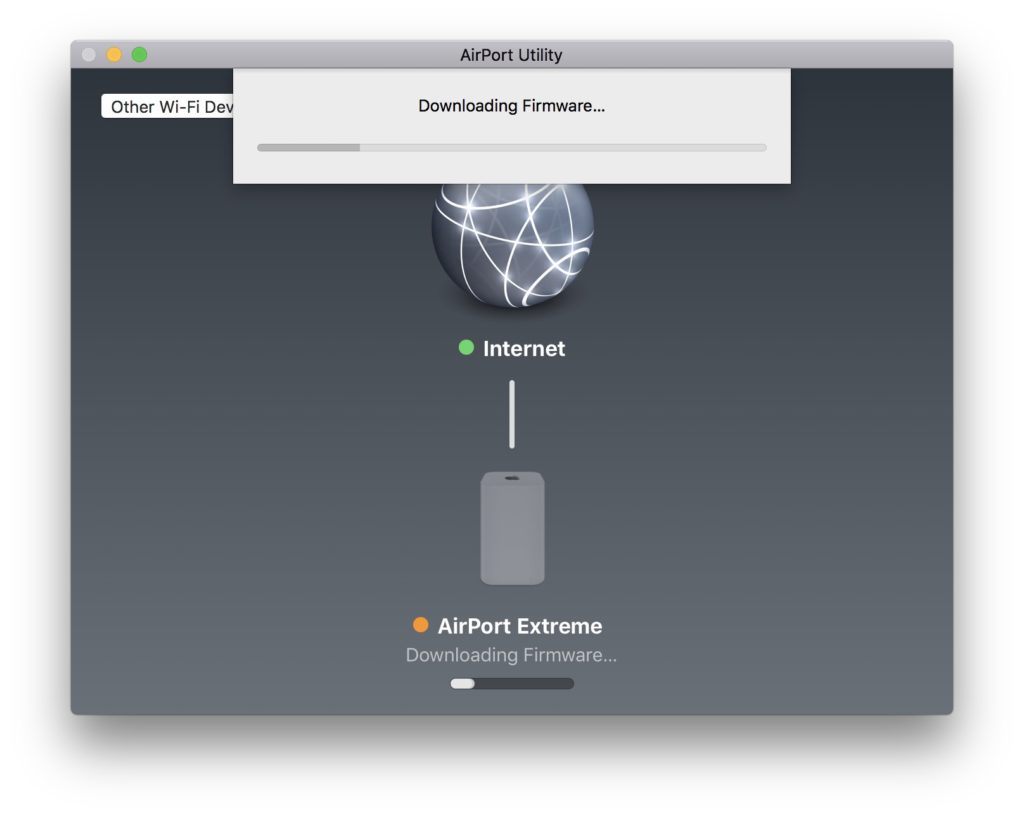

Κατά την ενημέρωση υλικολογισμικού του δρομολογητή AirPort, το δίκτυο Wi-Fi δεν θα είναι πλέον ορατό στη λίστα των διαθέσιμων ασύρματων δικτύων και ο υπολογιστής από τον οποίο ξεκινήσατε την ενημέρωση θα αποσυνδεθεί από το δίκτυο.

Παρακολουθήστε το LED κατάστασης στο AirPort και όταν γίνει πράσινο, μπορείτε να συνδεθείτε ξανά στο δρομολογητή.

Η Apple ενημερώνει τακτικά το λογισμικό αυτών των συσκευών, φέρνοντας το πρώτο βελτιώσεις ασφάλειας και σταθερότητα.

Η τελευταία ενημέρωση υλικολογισμικού είναι από τις 12 Δεκεμβρίου 2017 και επιλύει ορισμένα προβλήματα ασφαλείας.

Firmware σταθμού βάσης AirPort

Διαθέσιμο για: σταθμούς βάσης AirPort Extreme και AirPort Time Capsule με 802.11ac

Αποτέλεσμα: Ένας εισβολέας εντός εμβέλειας μπορεί να είναι σε θέση να εκτελέσει αυθαίρετο κώδικα στο τσιπ Wi-Fi

Περιγραφή: Ένα ζήτημα καταστροφής μνήμης αντιμετωπίστηκε με βελτιωμένο χειρισμό μνήμης.

CVE-2017-9417: Nitay Artenstein της Exodus Intelligence

Firmware σταθμού βάσης AirPort

Διαθέσιμο για: σταθμούς βάσης AirPort Extreme και AirPort Time Capsule με 802.11ac

Αποτέλεσμα: Ένας εισβολέας στο εύρος Wi-Fi μπορεί να αναγκάσει να επαναχρησιμοποιήσει ξανά σε υπολογιστές-πελάτες WPA unicast/PTK (Key Reinstallation Attacks – KRACK)

Περιγραφή: Υπήρχε ένα λογικό ζήτημα στον χειρισμό των μεταβάσεων κατάστασης. Αυτό αντιμετωπίστηκε με βελτιωμένη κρατική διαχείριση.

CVE-2017-13077: Mathy Vanhoef της ομάδας imec-DistriNet στο KU Leuven

CVE-2017-13078: Mathy Vanhoef της ομάδας imec-DistriNet στο KU Leuven

Firmware σταθμού βάσης AirPort

Διαθέσιμο για: σταθμούς βάσης AirPort Extreme και AirPort Time Capsule με 802.11ac

Αποτέλεσμα: Ένας εισβολέας στο εύρος Wi-Fi μπορεί να αναγκάσει να επαναχρησιμοποιήσει ξανά σε πελάτες WPA multicast/GTK (Key Reinstallation Attacks – KRACK)

Περιγραφή: Υπήρχε ένα λογικό ζήτημα στον χειρισμό των μεταβάσεων κατάστασης. Αυτό αντιμετωπίστηκε με βελτιωμένη κρατική διαχείριση.

CVE-2017-13080: Mathy Vanhoef της ομάδας imec-DistriNet στο KU Leuven

μέσω: Apple.com.