Express d'aéroport, L’Airport Extreme et Time Capsule AirPort sont les seuls routeurs (AirPort Base Station) commercialisés par Apple au fil des ans. Ces routeurs sont particulièrement recommandés aux utilisateurs de Mac, iPhone, Apple TV, iPad et autres appareils avec connexion Internet, de l'écosystème Apple.

Par rapport aux autres routeurs du marché, AirPort Base Station Extreme, Time Capsule et Express n'ont pas une adresse IP par défaut grâce auquel vous pouvez vous authentifier dans l'interface Web avec les paramètres de l'appareil.

La prise en charge de la gestion des routeurs Apple se fait via l'application Utilitaire AirPort ce par deafult sur tous les systèmes d'exploitation macOS et disponible en App Store pour iPad, iPod Touch et iPad.

Utilisateurs de Windows PC qui a acheté le routeur Apple, Je peux configure également via l'application AirPort Utility pour Windows, disponible sur télécharger sur le site officiel. Ici.

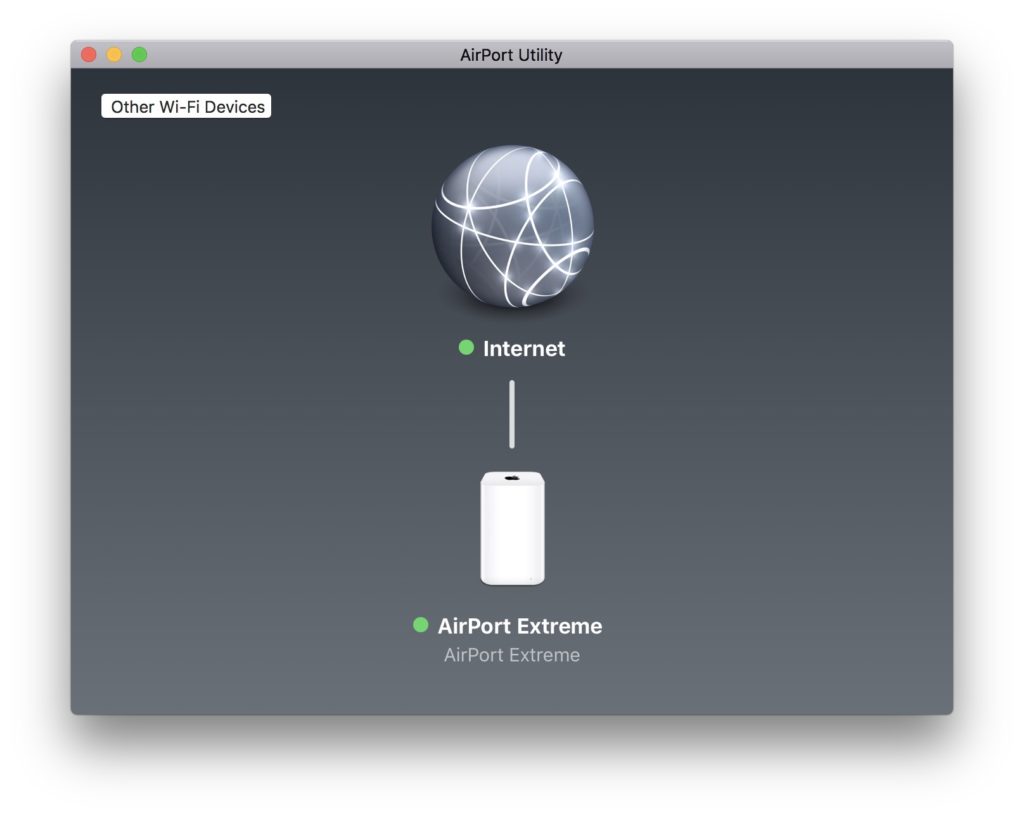

Lorsque le routeur est configuré correctement et là Connexion à Internet, le voyant et le point à côté de l'appareil dans l'utilitaire AirPort seront tous deux allumés. vert. Sinon, le voyant de ces indicateurs d'état sera orange.

si vous voyez Le clignotement LED orangesur le routeur AirPort Extreme ou AirPort Time Capsule et que les paramètres et la connexion Internet sont corrects, il vous avertira très probablement qu'un mise à jour ou une mise à jour du firmware.

Comment mettre à niveau ou mettre à jour le micrologiciel d'un routeur Apple AirPort Extreme, AirPort Time Capsule ou AirPort Express

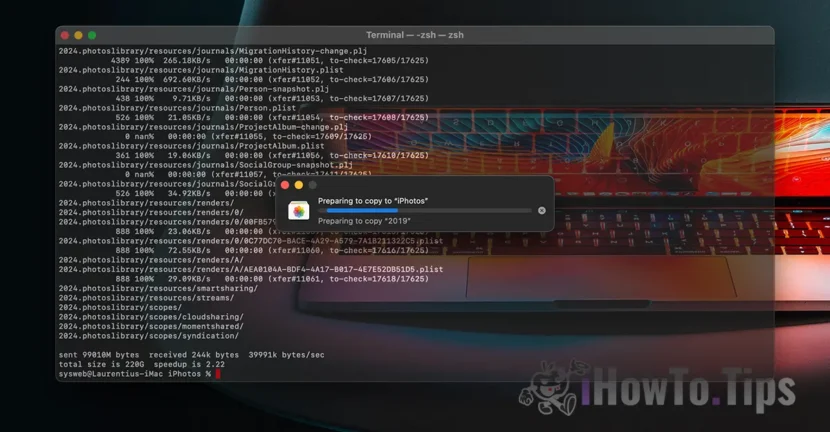

Quand on voit les voyants lumineux du routeur clignotant orange, nous allons sur le PC ou le Mac sur lequel l'utilitaire AirPort est installé et ouvrons l'application.

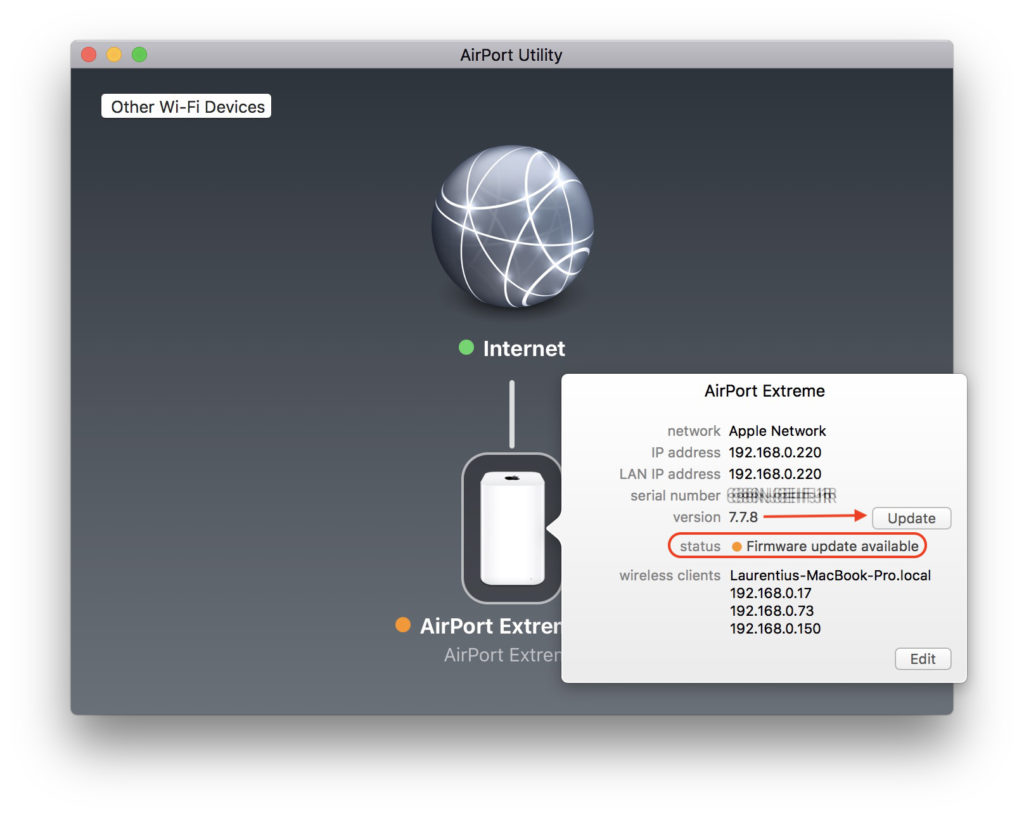

Dans l'interface de l'application AirPort Utility, nous verrons que nous recevons ici également le même signal d'état. La première étape consiste à cliquer sur l'icône du routeur et à voir quelle est la cause de l'alerte.

Dans notre cas, un est disponible mise à jour de firmware (logiciel interne du routeur)

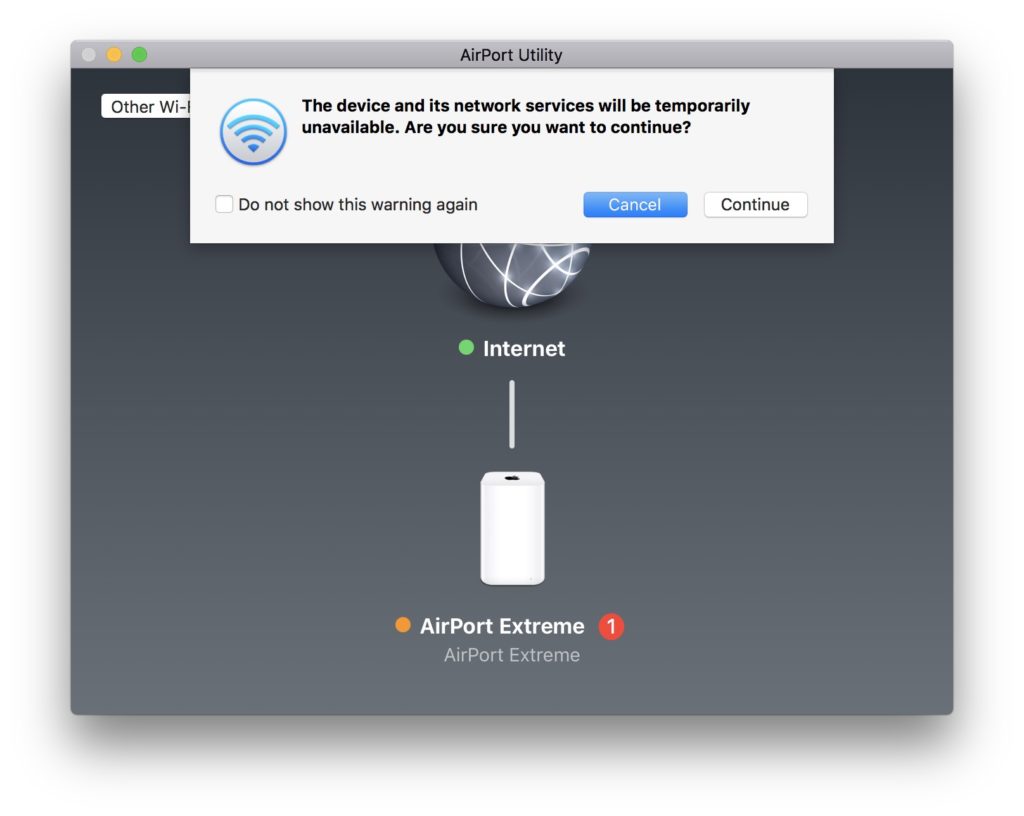

Nous cliquons sur le bouton "Mettre à jour" dans l'interface de l'Utilitaire AirPort, puis nous serons avertis que pendant un certain temps le routeur sera indisponible. Tous les appareils (iPhone, téléphone intelligent, Smart TV, imprimante, Mac ou Windows PC) sera temporairement déconnecté de l'Internet.

Cliquez sur "Continuer» pour installer la mise à jour du firmware.

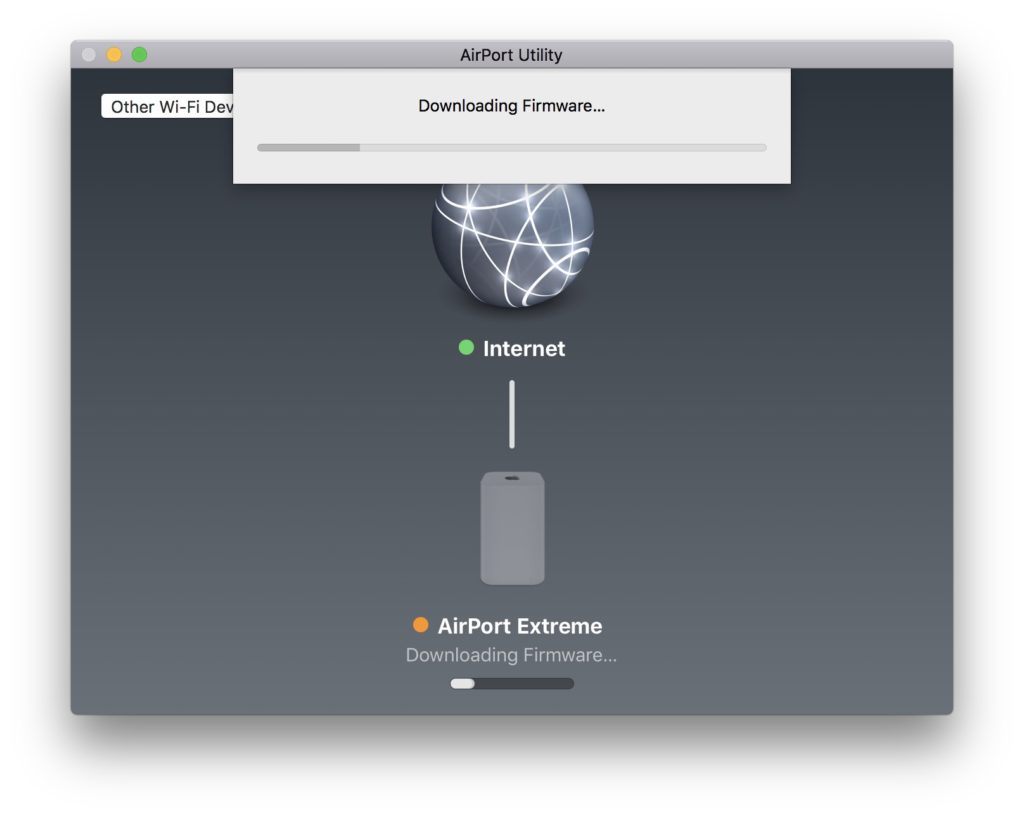

Lors de la mise à jour du firmware du routeur AirPort, le réseau Wi-Fi ne sera plus visible dans la liste des réseaux sans fil disponibles et l'ordinateur à partir duquel vous avez lancé la mise à jour se déconnectera du réseau.

Surveillez le voyant d'état de l'AirPort et lorsqu'il devient vert, vous pouvez vous reconnecter au routeur.

Apple met régulièrement à jour le logiciel de ces appareils, apportant ainsi les premiers l'amélioration de la sécurité et stabilitate.

La dernière mise à jour du firmware date du 12 décembre 2017 et résout certains problèmes de sécurité.

Borne d'Accès AirPort Firmware

Disponible pour : les bornes d'accès AirPort Extreme et AirPort Time Capsule avec 802.11ac

Impact : un attaquant à portée peut être en mesure d'exécuter du code arbitraire sur la puce Wi-Fi

Description : un problème de corruption de la mémoire a été résolu par une gestion améliorée de la mémoire.

CVE-2017-9417 : Nitay Artenstein d'Exodus Intelligence

Borne d'Accès AirPort Firmware

Disponible pour : les bornes d'accès AirPort Extreme et AirPort Time Capsule avec 802.11ac

Impact : un attaquant à portée Wi-Fi peut forcer la réutilisation occasionnelle dans les clients WPA unicast/PTK (attaques de réinstallation de clé – KRACK)

Description : un problème de logique existait dans la gestion des transitions d’état. Ce problème a été résolu par une meilleure gestion de l’État.

CVE-2017-13077 : Mathy Vanhoef du groupe imec-DistriNet à la KU Leuven

CVE-2017-13078 : Mathy Vanhoef du groupe imec-DistriNet à la KU Leuven

Borne d'Accès AirPort Firmware

Disponible pour : les bornes d'accès AirPort Extreme et AirPort Time Capsule avec 802.11ac

Impact : un attaquant à portée Wi-Fi peut forcer la réutilisation occasionnelle dans les clients WPA multicast/GTK (attaques de réinstallation de clé – KRACK)

Description : un problème de logique existait dans la gestion des transitions d’état. Ce problème a été résolu par une meilleure gestion de l’État.

CVE-2017-13080 : Mathy Vanhoef du groupe imec-DistriNet à la KU Leuven

via: Apple.com.