المطار السريع, مطار المتطرفة و مطار كبسولة الزمن هم أجهزة التوجيه الوحيدة (محطة قاعدة المطار) التي أطلقتها Apple على مر السنين. ينصح أجهزة التوجيه هذه بشكل خاص لمستخدمي Mac, iPhone, آبل, iPad وأجهزة أخرى مع اتصال بالإنترنت ، من النظام البيئي Apple.

بالمقارنة مع أجهزة التوجيه الأخرى في السوق ومحطة قاعدة المطار المتطرفة والكبسولة الزمنية والتعبير لم يكن لديك عنوان IP الافتراضي من خلالها للمصادقة في واجهة الويب في إعدادات الجهاز.

يتم دعم إدارة مسار Apple من خلال التطبيق مطار المساعدة هذا عن طريق deafult على كافة أنظمة التشغيل ماك والمتاحة في المتجر بالنسبة إلى iPad و iPod Touch و iPad.

المستخدمين من نوافذ الكمبيوتر الذين اشتروا جهاز التوجيه Apple، أنا استطيع بتكوين أيضًا عبر طلب فائدة المطار لنظام التشغيل Windows ، متاح على تحميل على مسؤول الموقع. هنا.

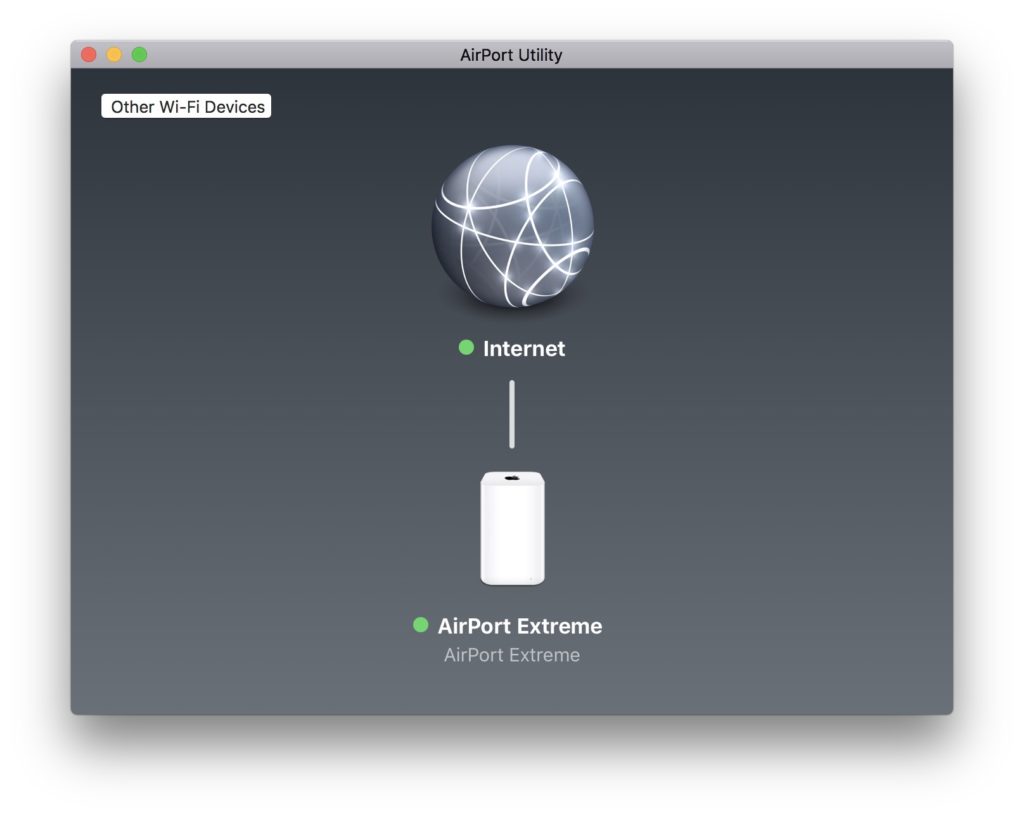

عندما جهاز التوجيه تكوينها بشكل صحيح وعليه هناك اتصال إنترنت نشط، سيكون كل من LED عليه وذرة الجهاز في فائدة المطار من أخضر. خلاف ذلك ، فإن هذا الضوء من مؤشرات الحالة هذه سيكون برتقالي (برتقالي).

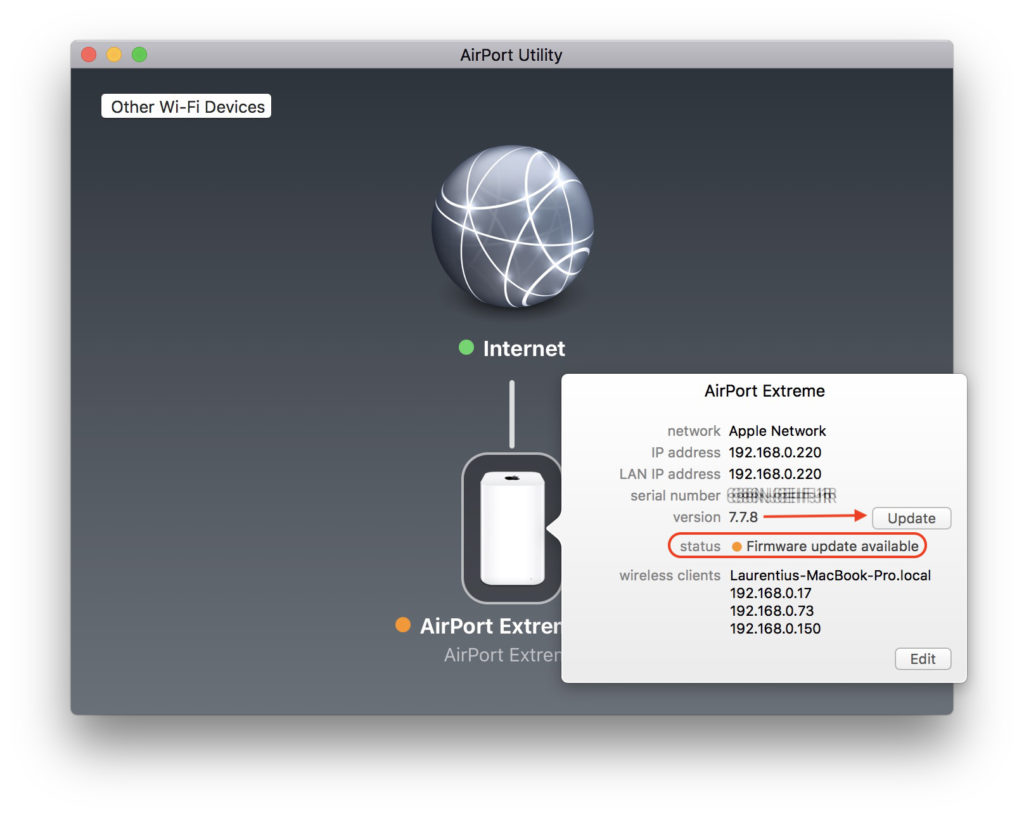

إذا كنت ترى البرتقال الصمام وميضإلى المطار المتطرف أو توجيه كبسولة وقت المطار والإعدادات والاتصال بالإنترنت على ما يرام ، من المرجح أن يحذرك من أن يكون المرء متاحًا تحديث أو ترقية البرامج الثابتة.

كيف نقوم بترقية أو تحديث البرامج الثابتة من Apple Airport Extreme أو Capsule أو Airport Express

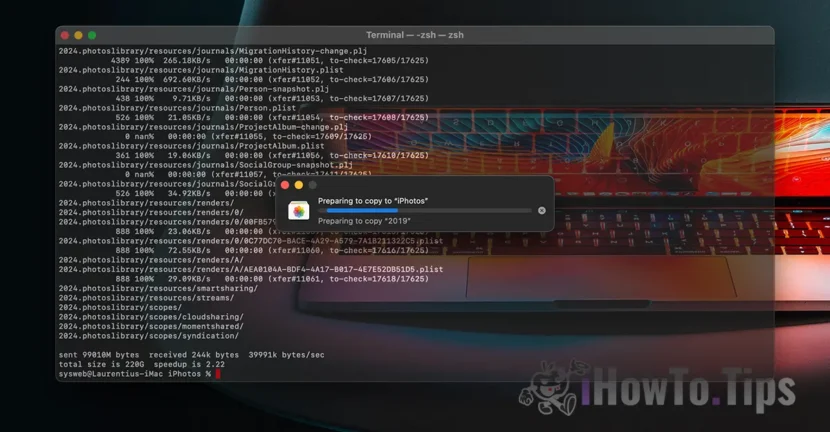

عندما نرى أضواء LED على جهاز التوجيه امض البرتقال، نذهب إلى الكمبيوتر الشخصي أو Mac الذي قمنا بتثبيت فائدة المطار وفتح التطبيق.

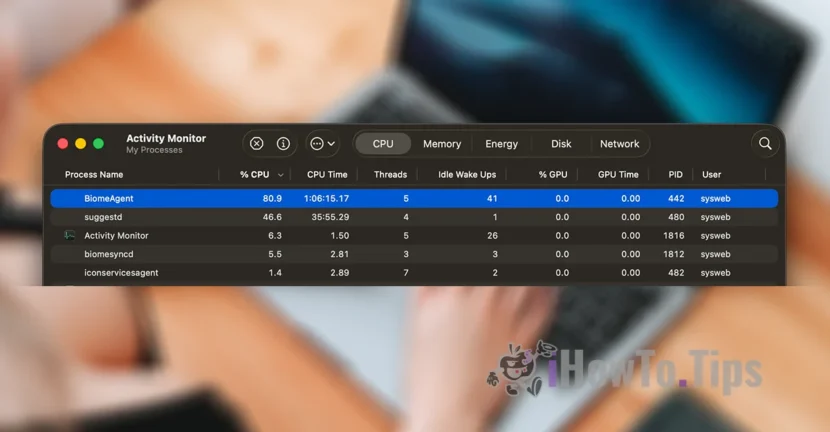

في واجهة تطبيق الأداة المساعدة المطار ، سنرى أننا هنا نتلقى نفس إشارة الحالة. الخطوة الأولى هي النقر على أيقونة جهاز التوجيه ومعرفة سبب التنبيه.

في حالتنا ، واحد متاح تحديث البرامج الثابتة دي (البرمجيات الداخلية للموجه)

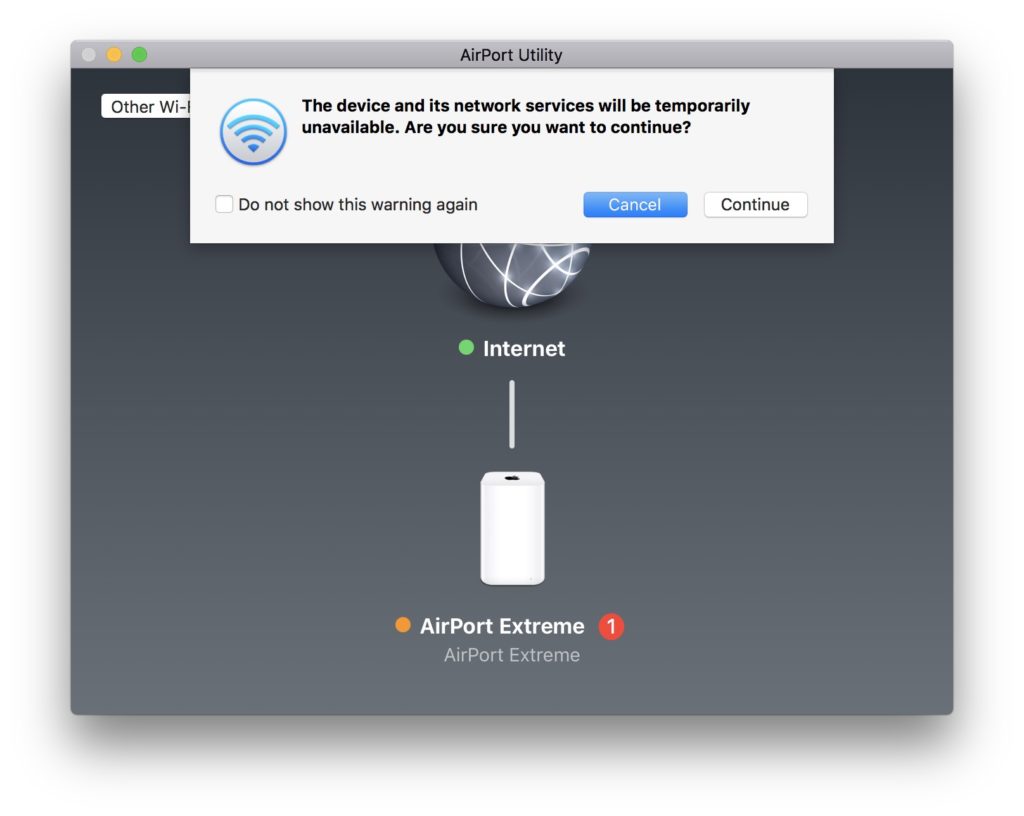

انقر على زر "تحديث" في واجهة فائدة المطار ، ثم سيتم تحذيرنا من أنه لن يكون جهاز التوجيه متاحًا لفترة من الوقت. جميع الأجهزة (iPhone, هاتف ذكي, التلفزيون الذكي, طابعة, Mac أو نوافذ الكمبيوتر) سيكون قطع مؤقتا من الإنترنت.

انقر فوق "استمر"لتثبيت تحديث البرامج الثابتة.

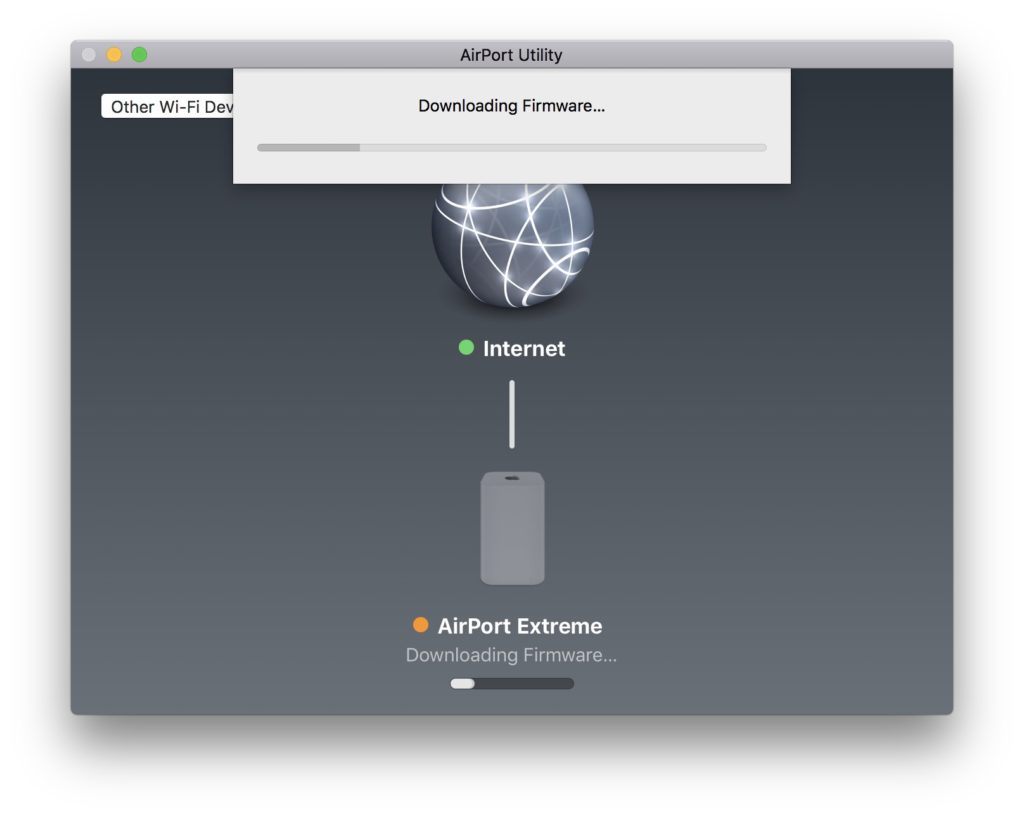

أثناء تحديث البرامج الثابتة لجهاز التوجيه المطار ، لن تكون شبكة Wi-Fi مرئية في قائمة الشبكات اللاسلكية المتاحة ، وسيتم فصل الكمبيوتر الذي بدأت منه التحديث عن الشبكة.

اتبع الدولة التي تقودها على المطار ، وعندما تأتي على اللون الأخضر ، يمكنك إعادة الاتصال بالموجه.

تقوم Apple بتحديث برنامج هذه الأجهزة بانتظام ، وتقديمها أولاً تحسن الوضع الأمني و الاستقرار.

آخر تحديث للبرامج الثابتة هو من 12 ديسمبر 2017 ويحل بعض مشكلات الأمان.

مطار قاعدة محطة الثابتة

متاح لـ: محطات قاعدة كبسولة المطار المتطرفة ووقت المطار مع 802.11ac

التأثير: قد يكون المهاجم داخل النطاق قادرًا على تنفيذ التعليمات البرمجية التعسفية على شريحة Wi-Fi

الوصف: تمت معالجة مشكلة فساد الذاكرة مع تحسين معالجة الذاكرة.

CVE-2017-9417: Nitay Artenstein of Exodus Intelligence

مطار قاعدة محطة الثابتة

متاح لـ: محطات قاعدة كبسولة المطار المتطرفة ووقت المطار مع 802.11ac

التأثير: قد يجبر المهاجم في نطاق Wi-Fi إعادة استخدام NonCe في عملاء WPA Unicast/PTK (هجمات إعادة التثبيت الرئيسية-Krack)

الوصف: كانت هناك مشكلة منطقية في التعامل مع تحولات الحالة. تم تناول هذا مع تحسين إدارة الدولة.

CVE-2017-13077: Mathy Vanhoef من مجموعة Imec-Distrinet في Ku Leuven

CVE-2017-13078: Mathy Vanhoef من مجموعة Imec-Distrinet في Ku Leuven

مطار قاعدة محطة الثابتة

متاح لـ: محطات قاعدة كبسولة المطار المتطرفة ووقت المطار مع 802.11ac

التأثير: قد يجبر المهاجم في نطاق Wi-Fi إعادة استخدام NonCe في عملاء البث/GTK WPA (هجمات إعادة التثبيت الرئيسية-Krack)

الوصف: كانت هناك مشكلة منطقية في التعامل مع تحولات الحالة. تم تناول هذا مع تحسين إدارة الدولة.

CVE-2017-13080: Mathy Vanhoef من مجموعة Imec-Distrinet في Ku Leuven

عبر: apple.com.