AirPort Express, AirPort Extreme si AirPort Time Capsule sunt singurele routere (AirPort Base Station) lansate de Apple de-a lungul anilor. Aceste routere sunt recomandate in special utilizatorilor de Mac, iPhone, AppleTV, iPad si a altor device-uri cu conexiune la Internet, din ecosistemul Apple.

Comparativ cu alte routere de pe piata, AirPort Base Station Extreme, Time Capsule si Express nu au o adresa IP default prin care sa va autentificati in interfata web la setarile device-ului.

Suportul pentru managementul routerelor Apple se face prin intermediul aplicatiei AirPort Utility prezenta by deafult pe toate sistemele de operare macOS si disponibila gratuit in App Store pentru iPad, iPod Touch si iPad.

Utilizatorii de Windows PC care si-au cumparat in router Apple, il pot configura tot prin intermediul aplicatiei AirPort Utility pentru Windows, disponibila la download pe site-ul oficial. Aici.

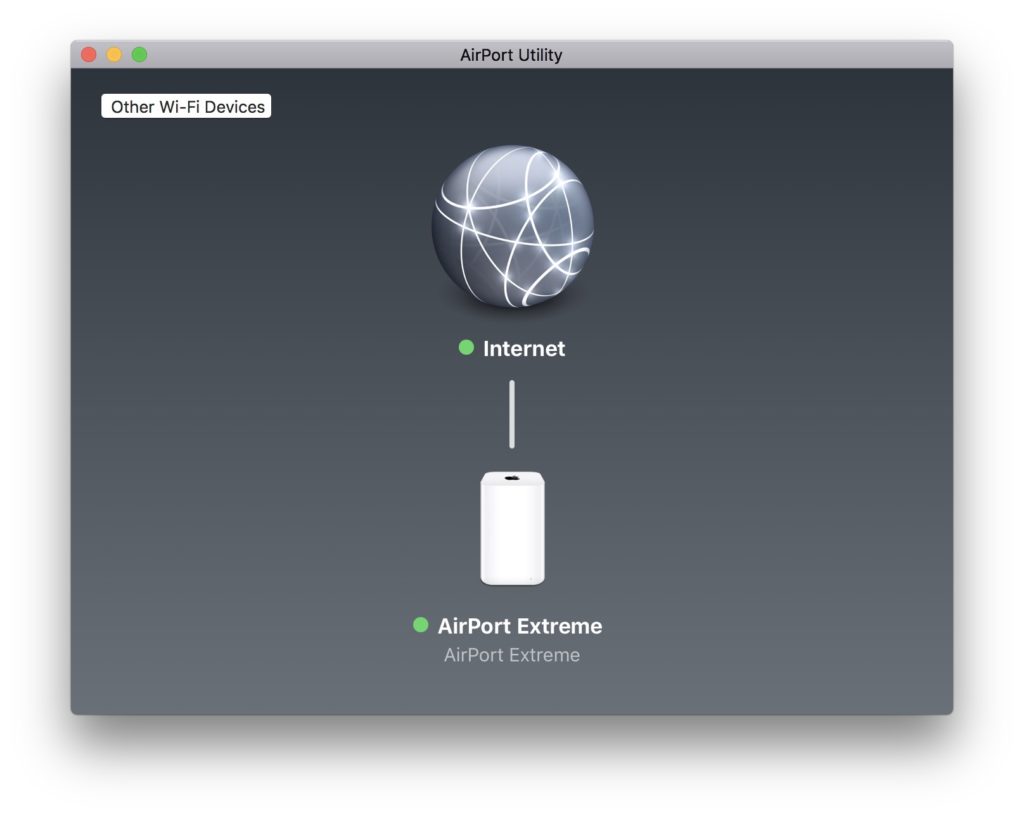

In momentul in care router-ul este configurat corect si pe el exista o conexiune de internet activa, atat LED-ul de pe el cat si bulina din dreptul device-ului in AirPort Utility vor fi de culoare verde. In caz contrar, acest lumina acestor indicatoare de stare vor fi de culoare portocalie (orange).

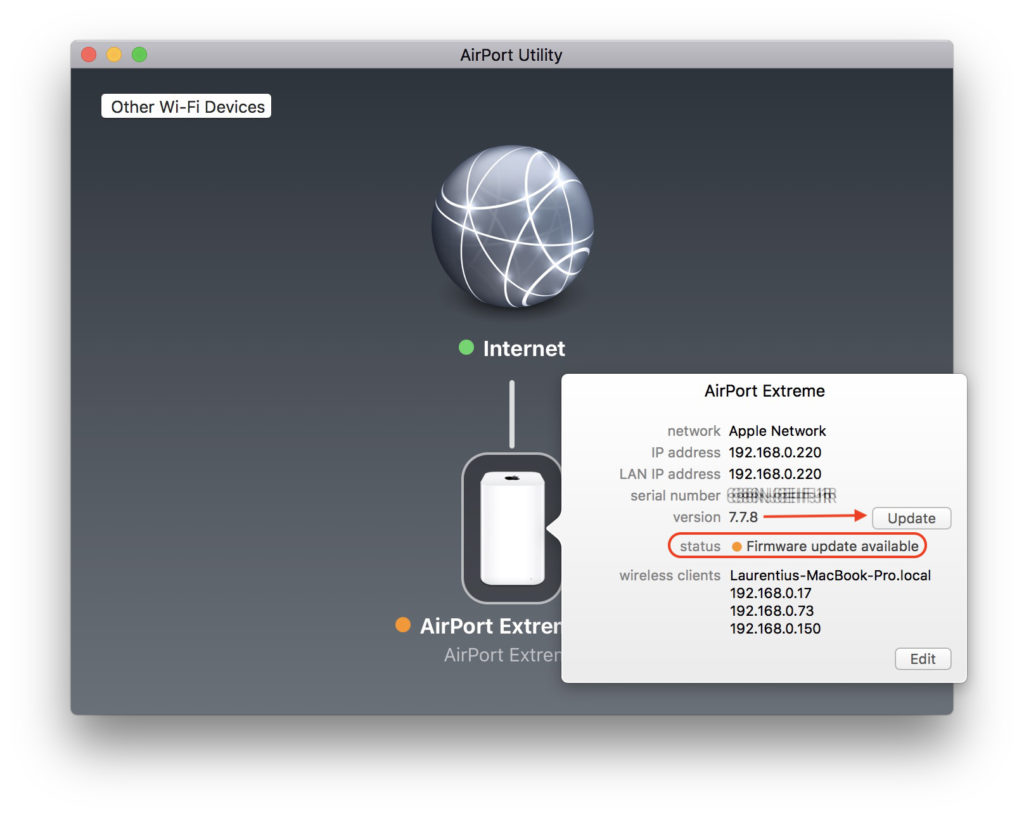

Daca vedeti blink de culoare orange a LED-ului pe router-ul AirPort Extreme sau AirPort Time Capsule iar setarile si conexiunea la internet sunt in regula, cel mai probabil acesta va avertizeaza ca este disponibil un update sau un upgrade de firmware.

Cum facem upgrade sau update de firmware al unui router Apple AirPort Extreme, AirPort Time Capsule sau AirPort Express

Cand vedem ca LED-ul indicator de pe router se aprinde orange intermitent, mergem la PC-ul sau la Mac-ul pe care avem instalat AirPort Utility si deschidem aplicatia.

In interfata aplicatiei AirPort Utility o sa vedem ca si aici primim acelasi semnal de stare. Primul pas este sa facem click pe pictograma router-ului si sa vedem care este cauza alertei.

In cazul nostru, este disponibil un update de firmware (software-ul intern al router-ului)

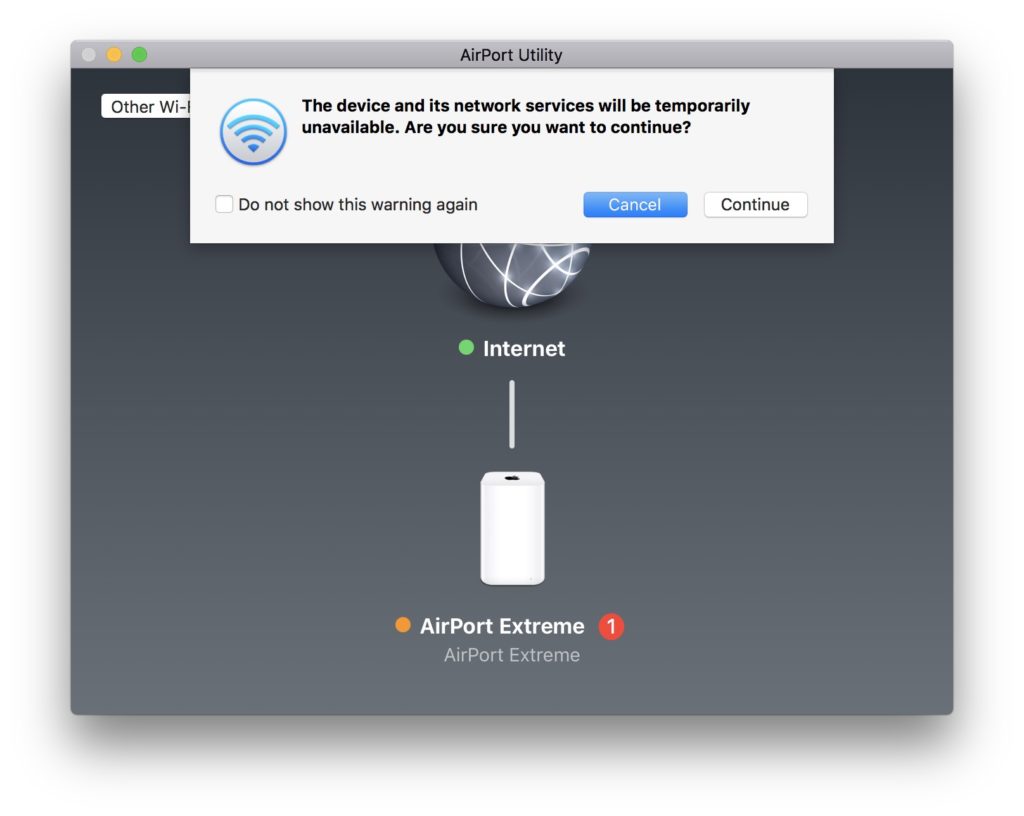

Facem click pe butonul „Update” din interfata AirPort Utility, apoi vom fi avertizati ca pentru o perioada de timp router-ul va fi indisponibil. Toate device-urile (iPhone, smartphone, smart TV, printer, Mac sau Windows PC) vor fi deconectate temporar de la internet.

Click „Continue” pentru instalarea update-ului de firmware.

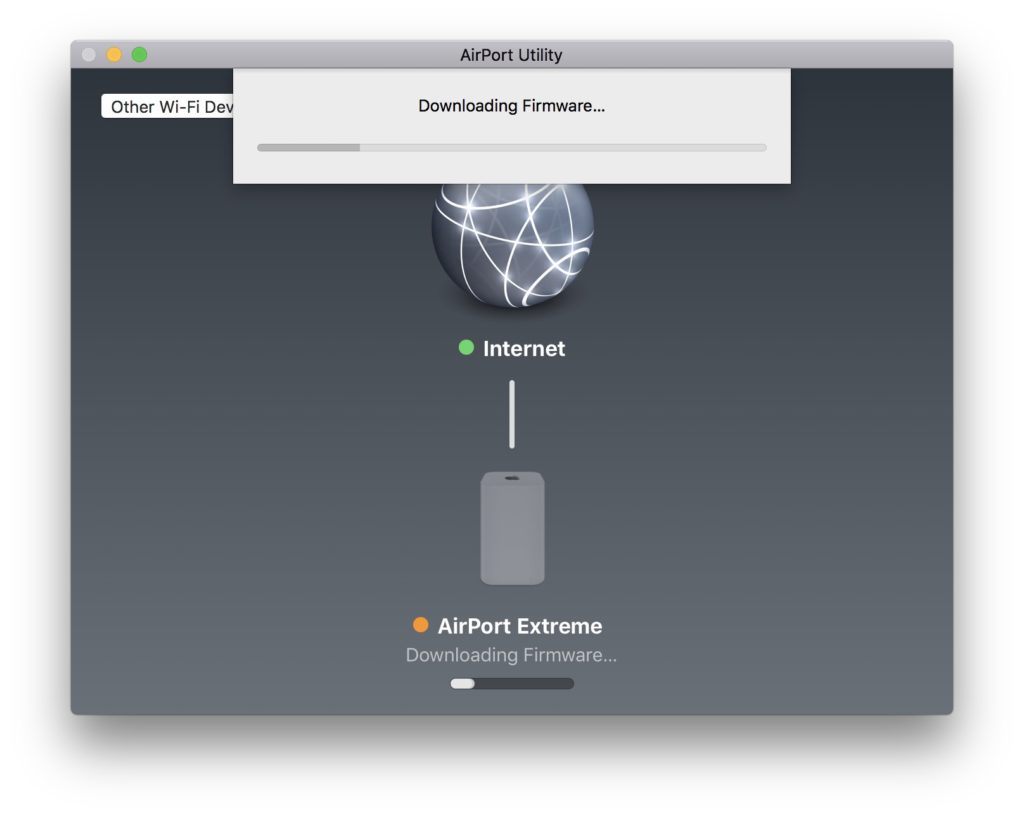

Pe perioada update-ului de firmware al router-ului AirPort reteaua Wi-Fi nu va mai fi vizibila in lista de retele wireless disponibile, iar calculatorul de pe care ati initiat update-ul se va deconecta de la retea.

Urmariti LED-ul de stare de pe AirPort, iar cand acesta se va aprinde verde, va puteti reconecta la router.

Apple actualizeaza regulat software-ul acestor device-uri, aducand in primul rand imbunatatiri de securitate si stabilitate.

Cel mai recent update de firmware este din 12 decembrie 2017 si rezolva cateva probleme de securitate.

AirPort Base Station Firmware

Available for: AirPort Extreme and AirPort Time Capsule base stations with 802.11ac

Impact: An attacker within range may be able to execute arbitrary code on the Wi-Fi chip

Description: A memory corruption issue was addressed with improved memory handling.

CVE-2017-9417: Nitay Artenstein of Exodus Intelligence

AirPort Base Station Firmware

Available for: AirPort Extreme and AirPort Time Capsule base stations with 802.11ac

Impact: An attacker in Wi-Fi range may force nonce reuse in WPA unicast/PTK clients (Key Reinstallation Attacks – KRACK)

Description: A logic issue existed in the handling of state transitions. This was addressed with improved state management.

CVE-2017-13077: Mathy Vanhoef of the imec-DistriNet group at KU Leuven

CVE-2017-13078: Mathy Vanhoef of the imec-DistriNet group at KU Leuven

AirPort Base Station Firmware

Available for: AirPort Extreme and AirPort Time Capsule base stations with 802.11ac

Impact: An attacker in Wi-Fi range may force nonce reuse in WPA multicast/GTK clients (Key Reinstallation Attacks – KRACK)

Description: A logic issue existed in the handling of state transitions. This was addressed with improved state management.

CVE-2017-13080: Mathy Vanhoef of the imec-DistriNet group at KU Leuven

via: apple.com.