Летище Експрес, Летище Екстремни и AirPort Time Capsule са единствените рутери (базова станция AirPort), пуснати от Apple през годините. Тези рутери се препоръчват особено за потребители на Mac, iPhone, AppleTV, iPad и други устройства с интернет връзка от екосистемата Ябълка.

В сравнение с други рутери на пазара, AirPort Base Station Extreme, Time Capsule и Express не са по подразбиране IP адрес чрез който можете да се удостоверите в уеб интерфейса към настройките на устройството.

Поддръжката за управление на Apple рутери се извършва чрез приложението AirPort Utility това, като deafult на всички операционни системи MacOS и е налице в App Store за iPad, iPod Touch и iPad.

Потребителите на Компютър с Windows който е купил рутера Ябълка, мога конфигурира също чрез приложението AirPort Utility за Windows, достъпно на Изтегляне на официалния сайт. Тук.

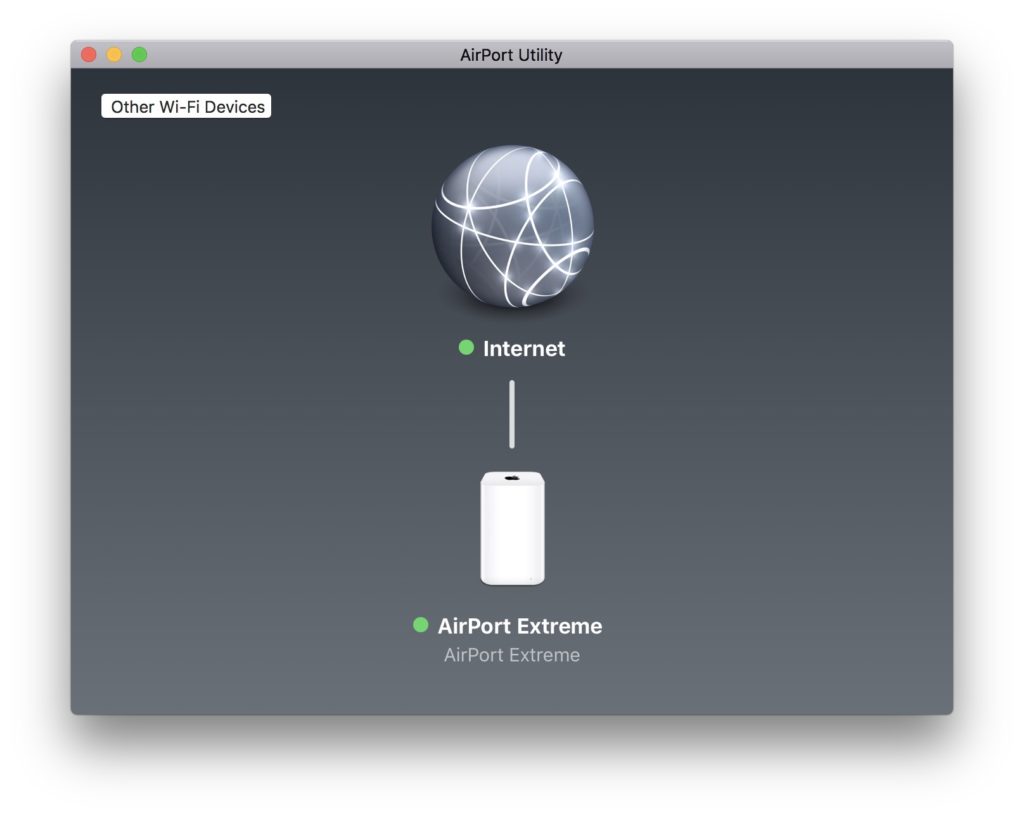

Когато рутера е конфигурирана правилно и върху него има Интернет връзка активен, както светодиодът върху него, така и точката до устройството в AirPort Utility ще бъдат на зелен. В противен случай тази светлина на тези индикатори за състояние ще свети оранжево.

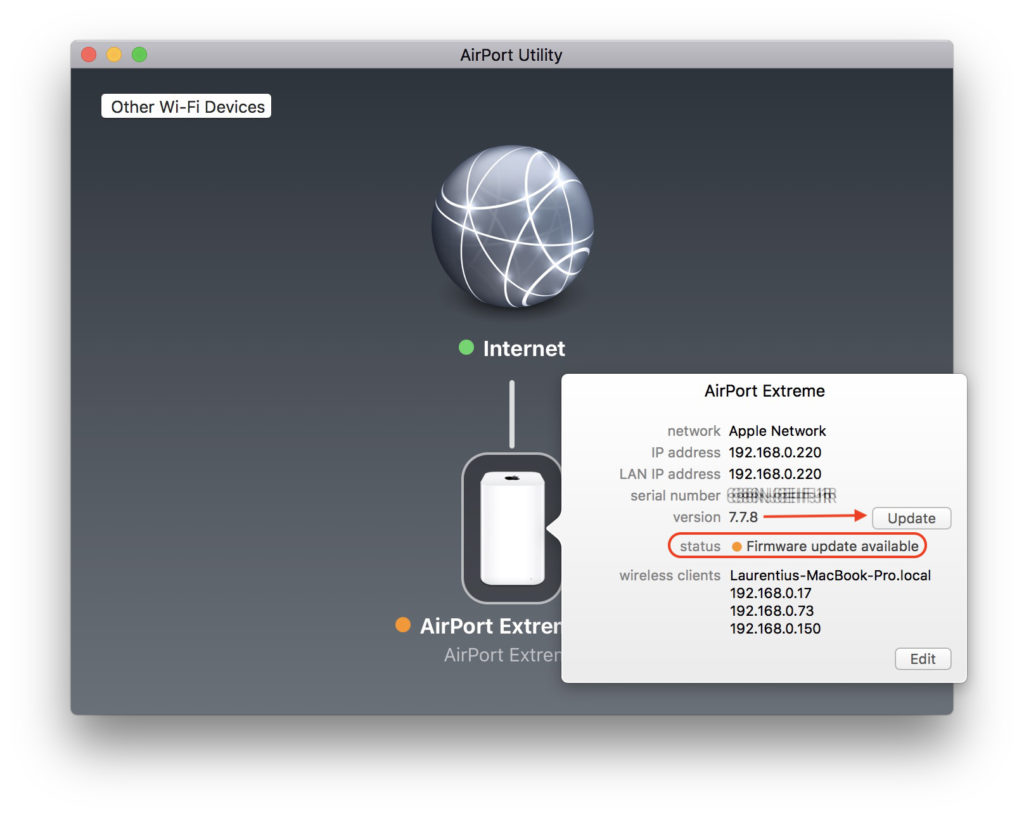

ако видите оранжев LED мигатна рутера AirPort Extreme или AirPort Time Capsule и настройките и интернет връзката са наред, най-вероятно ще ви предупреди, че актуализиране или надстройка на фърмуера.

Как да надстроите или актуализирате фърмуера на Apple AirPort Extreme, AirPort Time Capsule или AirPort Express рутер

Когато видим LED индикаторът на рутера мига оранжево, отиваме на компютъра или Mac, на който имаме инсталиран AirPort Utility, и отваряме приложението.

В интерфейса на приложението AirPort Utility ще видим, че и тук получаваме същия сигнал за състояние. Първата стъпка е да щракнете върху иконата на рутера и да видите каква е причината за предупреждението.

В нашия случай такъв е наличен актуализация на фърмуера де (вътрешен софтуер на рутера)

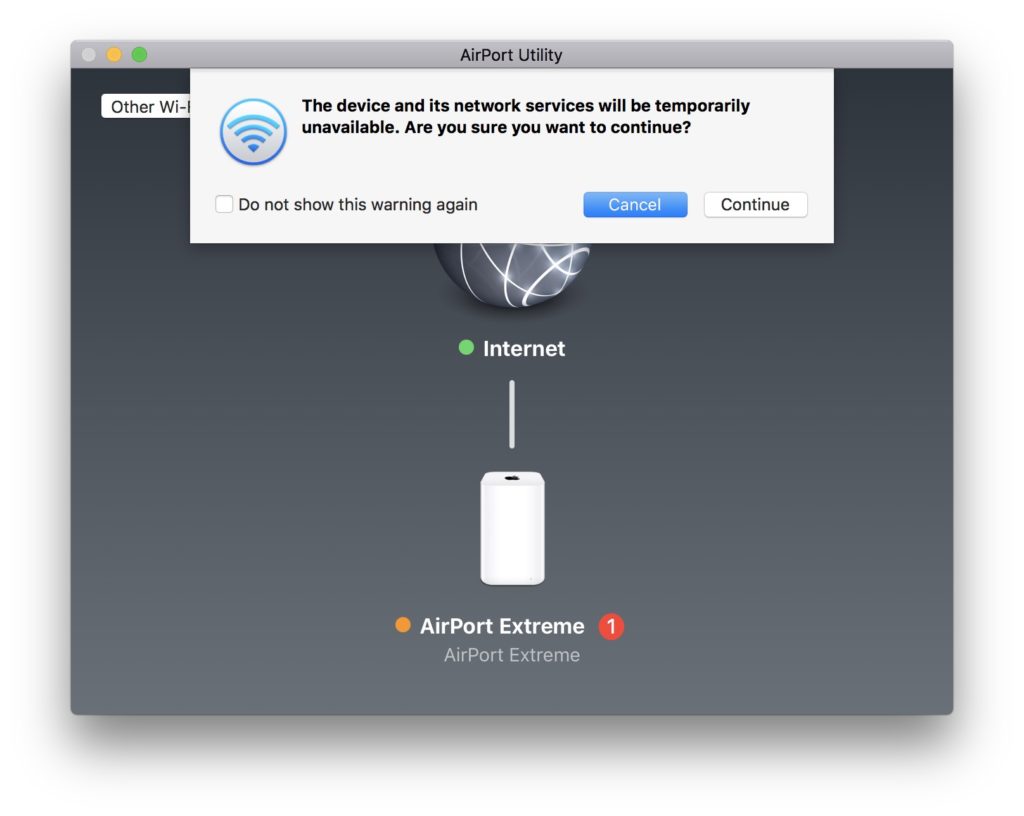

Щракваме върху бутона „Актуализиране“ в интерфейса на AirPort Utility, след което ще бъдем предупредени, че за определен период от време рутерът няма да бъде достъпен. Всички устройства (iPhone, Смартфон, Smart TV, печатар, Mac или Компютър с Windows) ще бъде временно свързани с интернет.

Щракнете върху „продължи”, за да инсталирате актуализацията на фърмуера.

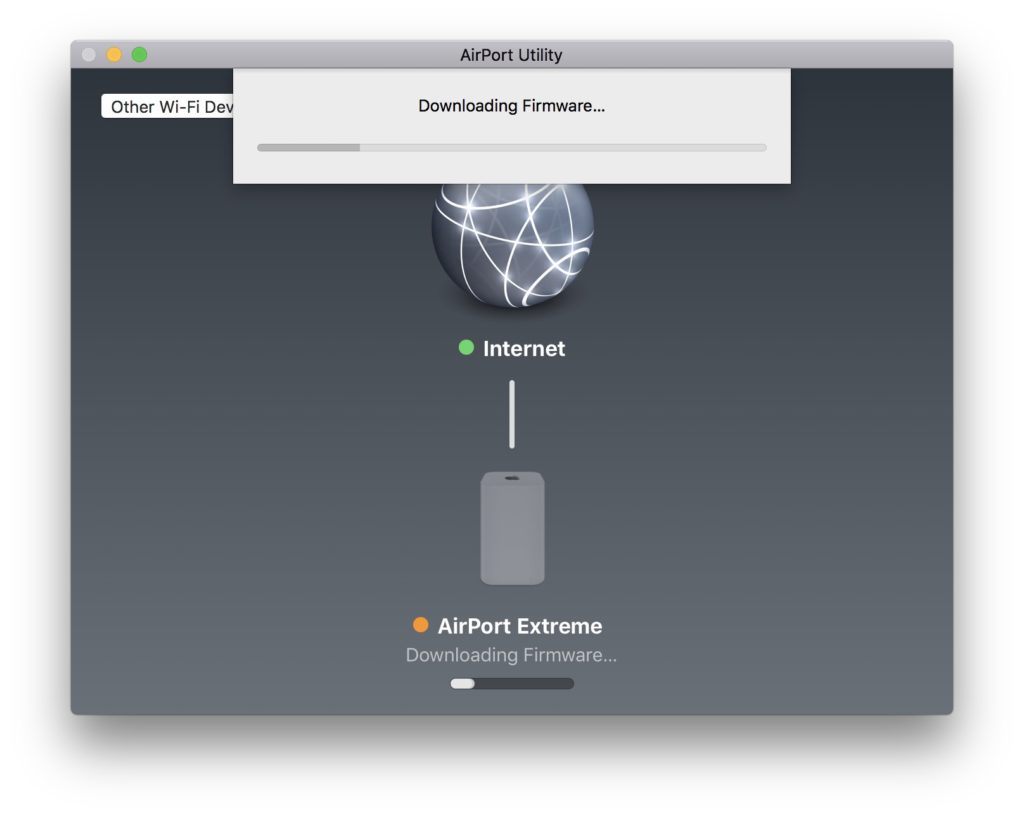

По време на актуализацията на фърмуера на AirPort рутера, Wi-Fi мрежата вече няма да се вижда в списъка с налични безжични мрежи и компютърът, от който сте инициирали актуализацията, ще прекъсне връзката с мрежата.

Гледайте светодиода за състоянието на AirPort и когато светне в зелено, можете да се свържете отново с рутера.

Apple редовно актуализира софтуера на тези устройства, представяйки първото подобрения на сигурността и стабилност.

Последната актуализация на фърмуера е от 12 декември 2017 г. и решава някои проблеми със сигурността.

AirPort Base Station Firmware

Предлага се за: базови станции AirPort Extreme и AirPort Time Capsule с 802.11ac

Въздействие: Нападател в обсега може да е в състояние да изпълни произволен код на Wi-Fi чипа

Описание: Проблем с повреда на паметта беше адресиран с подобрена обработка на паметта.

CVE-2017-9417: Нитай Артенщайн от Exodus Intelligence

AirPort Base Station Firmware

Предлага се за: базови станции AirPort Extreme и AirPort Time Capsule с 802.11ac

Въздействие: Нападател в обхвата на Wi-Fi може да принуди еднократно повторно използване в WPA unicast/PTK клиенти (атаки за повторно инсталиране на ключ – KRACK)

Описание: Съществуваше логически проблем при обработката на преходи на състояния. Това беше разрешено с подобрено държавно управление.

CVE-2017-13077: Mathy Vanhoef от групата imec-DistriNet в KU Leuven

CVE-2017-13078: Mathy Vanhoef от групата imec-DistriNet в KU Leuven

AirPort Base Station Firmware

Предлага се за: базови станции AirPort Extreme и AirPort Time Capsule с 802.11ac

Въздействие: Нападател в обхвата на Wi-Fi може да принуди еднократно повторно използване в WPA мултикаст/GTK клиенти (атаки за повторно инсталиране на ключ – KRACK)

Описание: Съществуваше логически проблем при обработката на преходи на състояния. Това беше разрешено с подобрено държавно управление.

CVE-2017-13080: Mathy Vanhoef от групата imec-DistriNet в KU Leuven

чрез: apple.com.