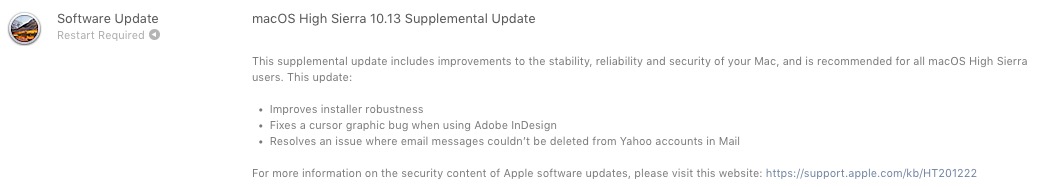

Apple hat kürzlich ein sehr wichtiges ergänzendes Update für alle Mac-Benutzer veröffentlicht, die es installiert haben macOS High Sierra 10.13.

In Ergänzendes Update für macOS High Sierra 10.13 einige zu lösen sind Störungen für Adobe InDesign und eine Fehler Das war es nicht möglich Löschen von Nachrichten, die in der Mail-Anwendung von Yahoo! empfangen wurden..

Der schwerste Teil dieses zusätzliche Update bezieht sich auf zwei Sicherheitsprobleme, das „als Paket“ mit dem neuen Betriebssystem High Sierra geliefert wurde.

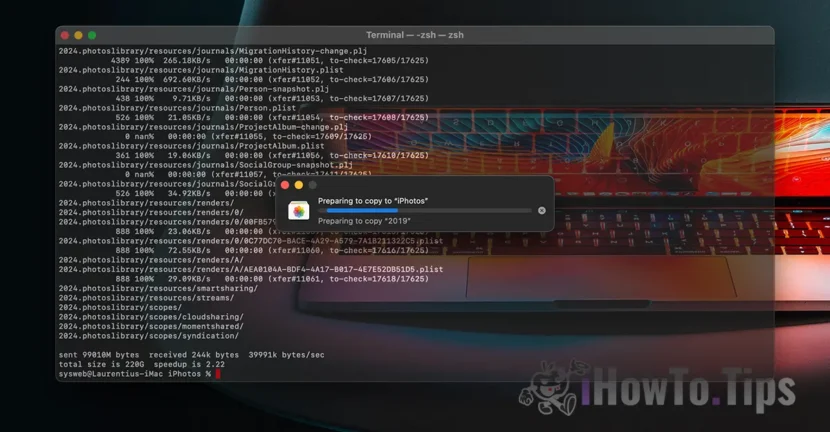

Sicherheitslücke bei Verschlüsselungskennwörtern für APFS (verschlüsselt) – Fehler im Festplatten-Dienstprogramm

Ein Fehler in der Anwendung Das Festplatten-Dienstprogramm Das macht sichtbare Kennwort für Festplatten-Volumes formatiert APFS verschlüsselt.

Kurz gesagt: Wenn wir das Verschlüsselungskennwort für ein Volume eingeben, wird es zweimal abgefragt, um sicherzustellen, dass wir es beim ersten Mal nicht falsch eingegeben haben. Dann müssen wir uns für ein „ entscheiden“Tipp” (ein Wort oder eine Phrase) als Passworthinweis. Der Fehler in Das Festplatten-Dienstprogramm, macht das Passwort anstelle des Wortes oder der Phrase aus „hint“ sichtbar. Auf diese Weise wird es jedem zugänglich gemacht, der Zugriff auf den Mac hat.

In dem auf Twitter geposteten Video können Sie genau sehen, wie Sie mithilfe des Festplatten-Dienstprogramms das Passwort eines APFS-verschlüsselten Volumes finden.

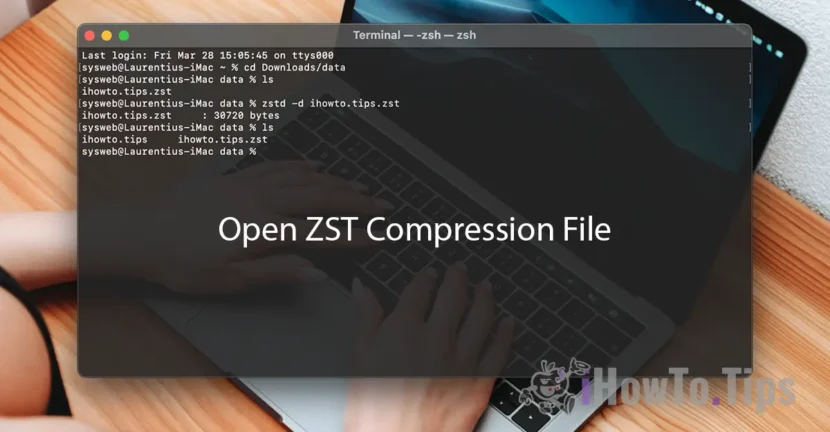

Es wäre interessant, warum Apple das Löschen empfiehlt, wenn diskutil Hinweise löschen kann:

diskutil apfs setPassphraseHint [diskXsX] -user disk -clear PIC.Twitter.com/0khrm8aTq9— Felix Schwarz (@felix_schwarz) 5. Oktober 2017

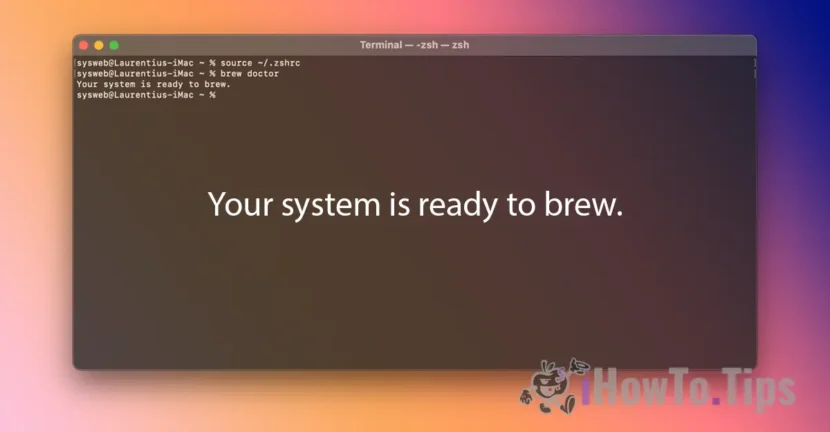

Schlüsselbundzugriff gefährdet – Benutzerkennwort umgehen

Normalerweise und notwendigerweise, wenn wir darauf zugreifen einen Benutzernamen und ein Kennwort im Schlüsselbund gespeichert, werden wir gefragt Benutzerkennwort Mac. Durch eine Schwachstelle a MacOS High Sierra, eine bösartige Anwendung kann Extrage Parolele salvate im Schlüsselbund, Überspringen des Mac-Benutzerkennworts durch einen synthetischen Klick. Fake / simuliert.

Veröffentlicht am 5. Oktober 2017

StorageKit

Verfügbar für: macOS High Sierra 10.13

Auswirkung: Ein lokaler Angreifer kann Zugriff auf ein verschlüsseltes APFS-Volume erhalten

Beschreibung: Wenn im Festplatten-Dienstprogramm beim Erstellen eines APFS-verschlüsselten Volumes ein Hinweis festgelegt wurde, wurde das Kennwort als Hinweis gespeichert. Dieses Problem wurde behoben, indem der Hinweisspeicher gelöscht wurde, wenn es sich bei dem Hinweis um das Passwort handelte, und die Logik zum Speichern von Hinweisen verbessert wurde.

CVE-2017-7149: Matheus Mariano von Leet Tech

Sicherheit

Verfügbar für: macOS High Sierra 10.13

Auswirkung: Eine bösartige Anwendung kann Schlüsselbundkennwörter extrahieren

Beschreibung: Es gab eine Methode für Anwendungen, die Zugriffsaufforderung für den Schlüsselbund mit einem synthetischen Klick zu umgehen. Dies wurde dadurch behoben, dass bei der Aufforderung zum Zugriff auf den Schlüsselbund das Benutzerkennwort erforderlich war.

CVE-2017-7150: Patrick Wardle von Synack

Neue Downloads von macOS High Sierra 10.13 beinhalten den Sicherheitsinhalt des ergänzenden Updates für macOS High Sierra 10.13.

Wenn Sie über macOS High Sierra 10.13 verfügen, wird daher dringend empfohlen, das zusätzliche Update durchzuführen. Es ist verfügbar über Mac App Store, in tab-ul „Updates"(und wird die Versionsnummer nicht ändern). Apple hat bereits veröffentlicht macOS High Sierra 10.13.1 für Entwickler, die Geräte im Apple Beta Software-Programm haben.

1 nachdacht “Sicherheitsprobleme APFS verschlüsselt und Schlüsselbundzugriff, gelöst mit MacOS High Sierra 10.13 Ergänzende Aktualisierung"