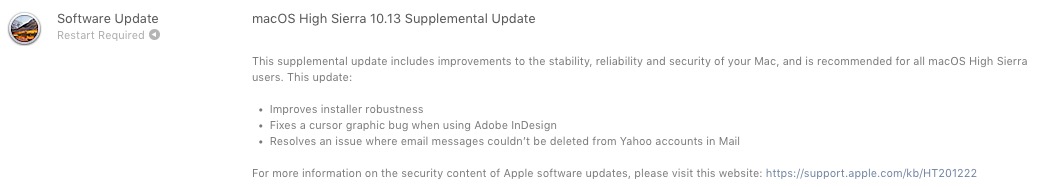

Apple nedávno zveřejnil další aktualizaci (doplňková aktualizace) velmi důležitá pro všechny uživatele Mac, kteří nainstalovali MacOS High Sierra 10.13.

V Aktualizace MacOS High Sierra 10.13 jsou řešení některých poruchy pro Adobe InDesign a Bug to neumožňuje Odstraňte zprávy přijaté v e -mailové aplikaci na Yahoo!.

Mezi nejzávažnější část této další aktualizace se vztahuje k dva bezpečnostní otázky, co přišlo „v balení“ s novým operačním systémem High Sierra.

Šifrovací heslo zranitelnosti pro APF (Encrypted) - Bug Utility Disk

Chyba v aplikaci Nástroj pro správu disku Díky viditelná hesla pro svazky disku naformátované APFS šifrován.

Stručně řečeno, když zadáme heslo EncryP pro svazek, je nutné dvakrát, abychom se ujistili, že jsem jej poprvé nezadal. Pak si musíme vybrat "Tip"(Slovo nebo fráze) jako vodítko k hesla. Nástroj pro správu disku, zviditelňuje heslo namísto slova nebo fráze z „nápovědy“. Tímto způsobem je vystaven jakékoli osobě, která má přístup k Mac.

Ve videu zveřejněném na Twitteru můžete přesně vidět, jak najít heslo šifrovaného svazku APFS s pomocí nástroje Disk.

Bylo by zajímavé, proč Apple doporučuje vymazat, když DiSkutil může vyčistit náznaky:

Disková diska Dischutil APFS se setpRaseHint [diskxsx] -user pic.Twitter.com/0khrm8aTq9- Felix Schwarz (@felix_schwarz) 5. října 2017

Zranilabilitujte přístup k klíčeci - heslo obcházení uživatele

Normálně a povinné, když přístup k účet a heslo uložené v Keychain, je pro nás požadováno uživatelské heslo Mac. Prostřednictvím zranitelnosti MacOS High Sierra, špatná intendendární aplikace může extrage parolele salvate v aplikaci Access řetězce klíčů, přeskočení přes uživatelské heslo Mac prostřednictvím syntetického kliknutí. False / Simulované.

Vydáno 5. října 2017

StorageKit

K dispozici pro: MacOS High Sierra 10.13

Dopad: Místní útočník může získat přístup k šifrovanému svazku APFS

Popis: Pokud byl nápověda nastaven do nástroje Disk při vytváření šifrovaného svazku APFS, heslo bylo uloženo jako nápověda. Toto bylo řešeno vymazáním úložiště nápovědy, pokud byla nápověda heslo, a zlepšením logiky pro ukládání rad.

CVE-2017-7149: Matheus Mariano z Leet Tech

Zabezpečení

K dispozici pro: MacOS High Sierra 10.13

Dopad: škodlivá aplikace může extrahovat hesla klíčenky

Popis: Existovala metoda pro aplikace, které obcházejí výzvu k přístupovému přístupovému přístupovému přístupu ke syntetickému kliknutí. To bylo řešeno vyžadováním hesla uživatele při výzvě k přístupu ke klíčovému přístupu.

CVE-2017-7150: Patrick Wardle of Synack

Nové stahování MacOS High Sierra 10.13 zahrnuje bezpečnostní obsah doplňkové aktualizace MacOS High Sierra 10.13.

Pokud tedy máte MacOS High Sierra 10.13, doporučuje se provést další aktualizaci. To je k dispozici prostřednictvím Mac App Store, v Tab-ul “Aktualizace„(A a nezmění číslo verze). Apple již zveřejnil MacOS High Sierra 10.13.1 Pro vývojáře, kteří mají zařízení v softwarovém programu Apple Beta.

1 pomyslel na „Problémy zabezpečení APFS šifrované a přístupové přístupu ke klíčovému plánu, vyřešené pomocí MacOS High Sierra 10.13 Doplňková aktualizace"