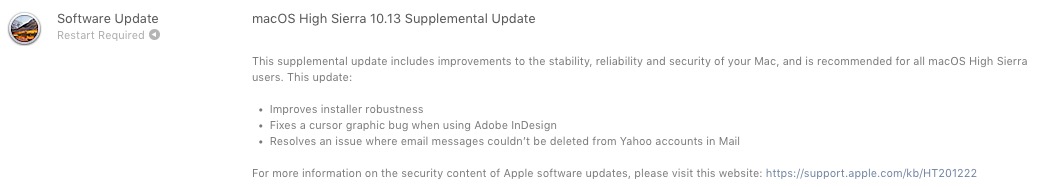

نشرت Apple مؤخرًا تحديثًا تكميليًا مهمًا جدًا لجميع مستخدمي Mac الذين قاموا بتثبيته ماك هاي سييرا 10.13.

في التحديث التكميلي لنظام التشغيل MacOS High Sierra 10.13 يتم حل بعض أعطال ل Adobe InDesign ومن الشوائب أن لم تسمح حذف الرسائل المستلمة في تطبيق البريد من Yahoo!.

تتصل بالجزء الأكثر خطورة من هذا التحديث إضافية اثنين من قضايا الأمن، والذي جاء "كحزمة" مع نظام التشغيل High Sierra الجديد.

ثغرة أمنية في كلمة مرور التشفير لـ APFS (المشفرة) – خطأ في الأداة المساعدة للقرص

خطأ في التطبيق الأداة المساعدة للقرص وهذا يجعل تظهر كلمة السر لوحدات تخزين القرص مهيأ عافص مشفرة.

باختصار، عندما نقوم بإدخال كلمة مرور التشفير لمجلد ما، يتم طلبها مرتين للتأكد من أننا لم نكتبها بشكل خاطئ في المرة الأولى. ثم علينا أن نختار "تلميح"(كلمة أو عبارة) كتلميح لكلمة المرور. الخطأ في الأداة المساعدة للقرص، يجعل كلمة المرور مرئية بدلاً من الكلمة أو العبارة من "تلميح". وبهذه الطريقة، يتم كشفه لأي شخص لديه حق الوصول إلى جهاز Mac.

في الفيديو المنشور على تويتر، يمكنك أن ترى بالضبط كيفية العثور على كلمة المرور لوحدة تخزين APFS المشفرة، بمساعدة Disk Utility.

قد يكون من المثير للاهتمام سبب توصية Apple بالمسح عندما يتمكن diskutil من مسح التلميحات:

diskutil apfs setPassphraseHint [diskXsX] -قرص المستخدم -مسح pic.twitter.com/0khrm8aTq9– فيليكس شوارتز (@felix_schwarz) 5 أكتوبر 2017

الوصول إلى سلسلة المفاتيح الضعيفة - تجاوز كلمة مرور المستخدم

عادة وضرورة، عندما نصل حساب وكلمة مرور المحفوظة في سلسلة المفاتيح، سئلنا كلمة مرور المستخدم Mac. من خلال ثغرة أ سييرا عالية MacOS، يمكن لتطبيق ضار باروليل اكستراجي سلفيت في الوصول إلى المفاتيح، وتخطي كلمة مرور مستخدم Mac عن طريق النقر الاصطناعي. وهمية / محاكاة.

تم الإصدار في 5 أكتوبر 2017

ستوراجيكيت

متوفر لما يلي: macOS High Sierra 10.13

التأثير: قد يتمكن مهاجم محلي من الوصول إلى وحدة تخزين APFS مشفرة

الوصف: إذا تم تعيين تلميح في Disk Utility عند إنشاء وحدة تخزين APFS مشفرة، فسيتم تخزين كلمة المرور كتلميح. تمت معالجة هذه المشكلة عن طريق مسح تخزين التلميحات إذا كان التلميح هو كلمة المرور، وعن طريق تحسين منطق تخزين التلميحات.

CVE-2017-7149: Matheus Mariano من Leet Tech

الأمن

متوفر لما يلي: macOS High Sierra 10.13

التأثير: يمكن لتطبيق ضار استخراج كلمات مرور سلسلة المفاتيح

الوصف: توجد طريقة للتطبيقات لتجاوز مطالبة الوصول إلى سلسلة المفاتيح بنقرة اصطناعية. تمت معالجة هذه المشكلة من خلال طلب كلمة مرور المستخدم عند المطالبة بالوصول إلى سلسلة المفاتيح.

CVE-2017-7150: باتريك واردل من Synack

تشتمل التنزيلات الجديدة لنظام التشغيل macOS High Sierra 10.13 على محتوى الأمان الخاص بالتحديث الإضافي لنظام التشغيل macOS High Sierra 10.13.

لذلك، إذا كان لديك macOS High Sierra 10.13، فمن المستحسن بشدة إجراء التحديث الإضافي. وهي متاحة عبر ماك التطبيق المتجر، في علامة التبويب ul "التحديثات"(ولن يغير رقم الإصدار). لقد نشرت شركة Apple بالفعل ماك هاي سييرا 10.13.1 للمطورين الذين لديهم أجهزة في برنامج Apple Beta Software.

1 التفكير في "مشكلات الأمان APFs مشفرة والوصول إلى سلسلة المفاتيح ، تم حلها مع MacOS High Sierra 10.13 تحديث إضافي"