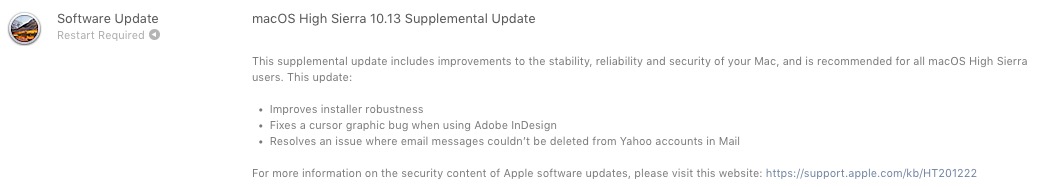

Firma Apple opublikowała niedawno bardzo ważną aktualizację uzupełniającą dla wszystkich użytkowników komputerów Mac, którzy zainstalowali tę aktualizację macOS High Sierra 10.13.

W MacOS High Sierra 10.13 Udnika są rozwiązywanie niektórych usterki w programie Adobe InDesign i błąd że nie pozwalały usuwanie wiadomości odebranych w aplikacji Mail z Yahoo!.

Najbardziej poważna część ta dodatkowa aktualizacja jest związane z dwie kwestie bezpieczeństwa, który był dostarczany „w pakiecie” z nowym systemem operacyjnym High Sierra.

Luka w zabezpieczeniach hasła szyfrującego dla APFS (zaszyfrowany) – błąd Narzędzia dyskowego

Błąd w aplikacji Narzędzie dyskowe to sprawia, że widoczne hasła dla dysku woluminy sformatowane APFS zaszyfrowany.

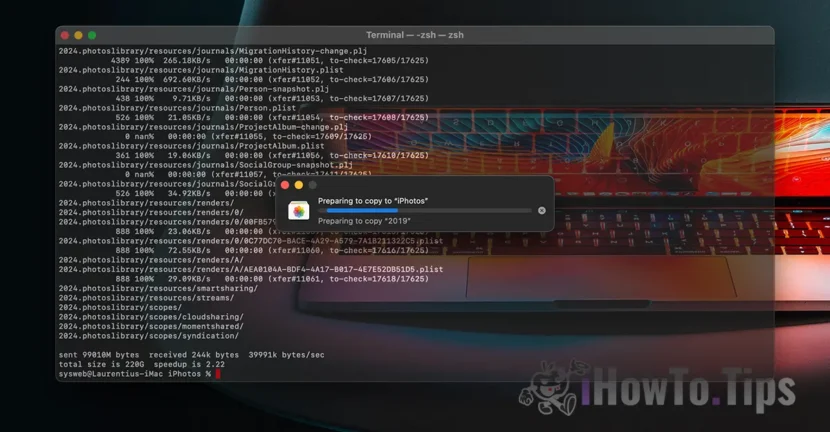

Krótko mówiąc, kiedy wprowadzamy hasło szyfrowania woluminu, jest ono wymagane dwukrotnie, aby mieć pewność, że nie wpisałeś go błędnie za pierwszym razem. Następnie musimy wybrać „podpowiedź” (słowo lub fraza) jako podpowiedź do hasła. Błąd w Narzędzie dyskowe, sprawia, że hasło jest widoczne zamiast słowa lub frazy z „podpowiedzi”. W ten sposób jest on narażony na kontakt z każdym, kto ma dostęp do komputera Mac.

W filmie opublikowanym na Twitterze możesz dokładnie zobaczyć, jak znaleźć hasło do woluminu zaszyfrowanego APFS za pomocą Narzędzia dyskowego.

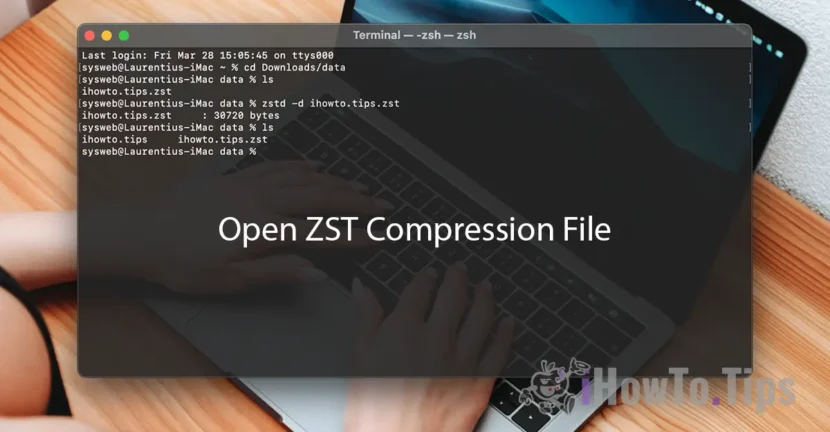

Byłoby interesujące, dlaczego Apple zaleca wymazywanie, gdy Diskutil może usunąć wskazówki:

discutil apfs setPassphraseHint [diskXsX] -dysk użytkownika -wyczyść pic.Twitter.com/0khrm8aTq9— Felix Schwarz (@felix_schwarz) 5 października 2017 r

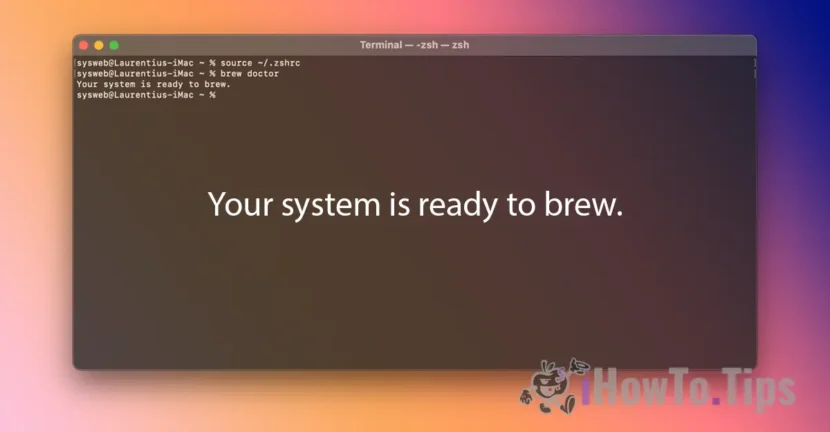

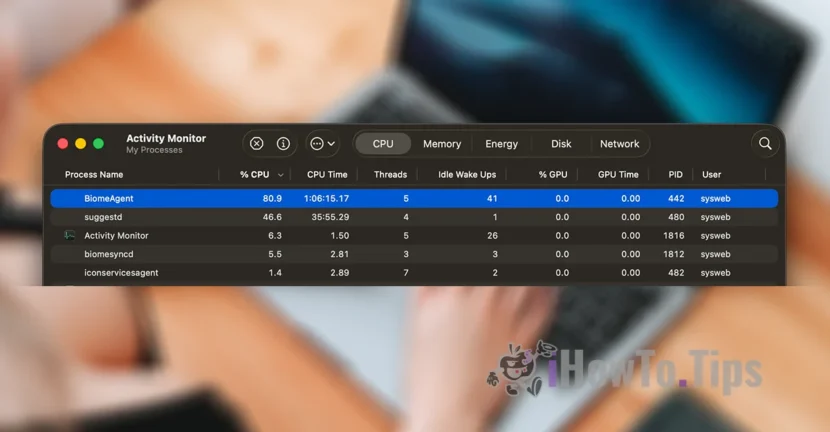

Luka w dostępie do pęku kluczy – omiń hasło użytkownika

Zwykle i koniecznie, kiedy mamy dostęp konta i hasła zapisane w pęku kluczy, jesteśmy proszeni hasło użytkownika Mac. Przez lukę w zabezpieczeniach a MacOS High Sierra, złośliwa aplikacja może odzyskać zapisane hasła w pęku kluczy, pomijając hasło użytkownika Maca za pomocą syntetycznego kliknięcia. Fałszywe/symulowane.

Wydany 5 października 2017 r

StorageKit

Dostępne dla: macOS High Sierra 10.13

Zagrożenie: lokalny atakujący może uzyskać dostęp do zaszyfrowanego woluminu APFS

Opis: jeśli w Narzędziu dyskowym ustawiono podpowiedź podczas tworzenia woluminu zaszyfrowanego APFS, hasło zostało zapisane jako wskazówka. Naprawiono ten problem, czyszcząc pamięć podpowiedzi, jeśli wskazówką było hasło, oraz poprawiając logikę przechowywania podpowiedzi.

CVE-2017-7149: Matheus Mariano z Leet Tech

Security

Dostępne dla: macOS High Sierra 10.13

Zagrożenie: złośliwa aplikacja może wyodrębnić hasła pęku kluczy

Opis: istniała metoda umożliwiająca aplikacjom ominięcie monitu o dostęp do pęku kluczy za pomocą syntetycznego kliknięcia. Rozwiązano ten problem przez wymaganie hasła użytkownika podczas monitowania o dostęp do pęku kluczy.

CVE-2017-7150: Patrick Wardle z Synack

Nowe pliki do pobrania systemu macOS High Sierra 10.13 obejmują zawartość związaną z zabezpieczeniami z dodatkowej aktualizacji systemu macOS High Sierra 10.13.

Dlatego też, jeśli posiadasz system macOS High Sierra 10.13, zdecydowanie zaleca się wykonanie dodatkowej aktualizacji. Jest dostępny poprzez Mac App Store, w tab-ul „Aktualizacje„(i nie zmieni numeru wersji). Apple już opublikowało macOS High Sierra 10.13.1 dla programistów, którzy mają urządzenia objęte programem Apple Beta Software Program.

1 Myśl o „Problemy bezpieczeństwa APFS Szyfrowany i dostęp do broszuń, rozwiązane za pomocą dodatkowej aktualizacji MacOS High Sierra 10.13"