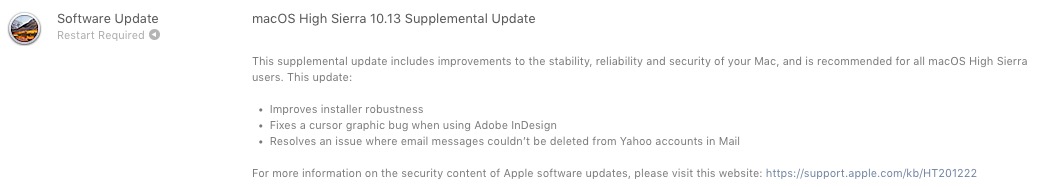

Az Apple nemrégiben közzétett egy kiegészítő frissítést (kiegészítő frissítés), nagyon fontos minden Mac felhasználó számára, akik telepítettek macos magas sierra 10.13-

A MacOS High Sierra 10.13 Kiegészítő frissítés a megoldásában Adobe InDesign üzemzavarok és a bug amely nem teszi lehetővé Törölje a Yahoo e -mail alkalmazásban kapott üzeneteket!-

A legsúlyosabb része ennek a további frissítésnek kapcsolódik két biztonsági kérdések, Mi jött a csomagban az új Sierra operációs rendszerrel.

Sebezhetőségi titkosítási jelszó az APFS -hez (titkosított) - Disk Utility Bug

A hiba az alkalmazás Lemezkezelő teszi, hogy látható jelszó a formázott kötetek Titkosított APFS-

Röviden: amikor megadjuk a kötet titkosítási jelszavát, kétszer szükséges, hogy megbizonyosodjunk arról, hogy nem írtam be először. Akkor választanunk kell egy "Tipp"(Egy szó vagy kifejezés), mint a jelszó. A hiba Lemezkezelő, láthatóvá teszi a jelszót a "tipp" szó vagy kifejezés helyett. Ilyen módon mindenki számára ki van téve, aki hozzáfér a Mac -hez.

A Twitteren közzétett videóban pontosan láthatja, hogyan lehet megtalálni az APFS titkosított kötet jelszavát a lemezes segédprogram segítségével.

Érdekes lenne, miért javasolja az Apple törölni, amikor a diskutil megtisztíthatja a tippeket:

DISKUTIL APFS SetPassphraSehint [DISKXSX] -HUSER lemez -CLEAR pic.Twitter.com/0khrm8aTq9- Felix Schwarz (@felix_schwarz) 2017. október 5.

Segerációs kulcstartó hozzáférés - A felhasználói jelszó megkerülése

Általában és kötelező, amikor hozzáférünk egy számla és egy jelszó, megtakarított-ban kulcstartó, ezt nekünk követelik felhasználói jelszó Mac- Révén MacOS magas Sierra, egy rossz és igényes alkalmazás extrage parolele salvate a Keychain Access, ugrjon át a felhasználói Mac jelszaván egy szintetikus kattintással. Hamis / szimulált.

Megjelent 2017. október 5 -én

StorageKit

Elérhető: MacOS High Sierra 10.13

Hatás: A helyi támadó hozzáférhet egy titkosított APFS kötethez

Leírás: Ha egy tippet beállítottak a lemez segédprogramban, amikor egy APFS titkosított kötet létrehozásakor a jelszót tippként tárolták. Ezt a Tipp tárolás törlésével foglalkoztak, ha a tipp a jelszó volt, és a tippek tárolására szolgáló logika javításával.

CVE-2017-7149: Matheus Mariano, a Leet Tech

Biztonsági

Elérhető: MacOS High Sierra 10.13

Hatás: A rosszindulatú alkalmazás kinyerheti a kulcstartó jelszavakat

Leírás: létezett egy módszer az alkalmazásokra, amelyek szintetikus kattintással megkerülik a kulcstartó -hozzáférési promptot. Ezt úgy oldottuk meg, hogy a felhasználói jelszót megkövetelték, amikor a kulcstartó hozzáférést kérnek.

CVE-2017-7150: Patrick Wardle of Synack

A MacOS High Sierra 10.13 új letöltései tartalmazzák a MacOS High Sierra 10.13 kiegészítő frissítését.

Tehát, ha van MacOS High Sierra 10.13, akkor nagyon ajánlott az extra frissítés elvégzése. Ez elérhető a Mac App Store, a tab-ul-banFrissítések"(És nem változtatja meg a verziószámot). Az Apple már közzétette macos magas sierra 10.13.1 Azoknak a fejlesztőknek, akiknek az Apple Beta szoftver programjában található eszközök.

1 gondolkodj a “Biztonsági kérdések APF -ek titkosítva és kulcstartó hozzáférés, MacOS High Sierra 10.13 kiegészítő frissítéssel oldva”