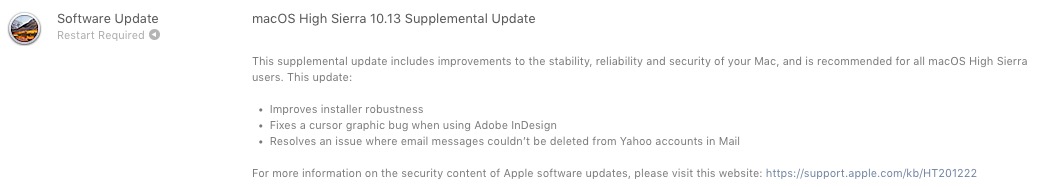

Apple は最近、Mac をインストールしているすべての Mac ユーザー向けに非常に重要な補足アップデートを公開しました。 macOS ハイシエラ 10.13。

で macOS High Sierra 10.13 追加アップデート いくつか解決しています。 Adobe InDesign の機能不全 と、 バグ できませんでした。 メールアプリケーションでYahoo!から受信したメッセージを削除する。

この更新プログラムの最も深刻な部分は関連します。 2 つのセキュリティ問題、新しい High Sierra オペレーティング システムに「パッケージとして」付属していました。

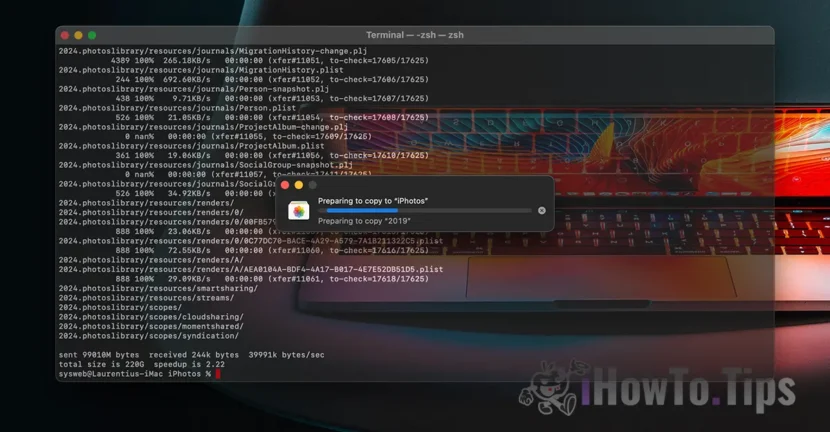

APFS (暗号化) の暗号化パスワードの脆弱性 – ディスクユーティリティのバグ

アプリケーションのバグ ディスク ユーティリティ それになります 表示パスワード フォーマットされたディスク ボリュームの APFS 暗号化。

つまり、ボリュームの暗号化パスワードを入力すると、最初に入力したパスワードが間違っていないことを確認するために、パスワードが 2 回要求されます。次に、「」を選択する必要があります。ヒント” (単語または語句) をパスワードのヒントとして使用します。 ディスク ユーティリティ, 「ヒント」の単語や語句の代わりにパスワードが表示されます。このようにして、Mac にアクセスできるすべてのユーザーに公開されます。

Twitter に投稿されたビデオでは、ディスク ユーティリティを使用して APFS 暗号化ボリュームのパスワードを見つける方法を正確に見ることができます。

discutil がヒントをクリアできるのに、Apple が消去を推奨する理由は興味深いでしょう。

diskutil apfs setPassphraseHint [diskXsX] -user disk -clear pic.twitter.com/0khrm8aTq9— フェリックス・シュワルツ (@felix_schwarz) 2017年10月5日

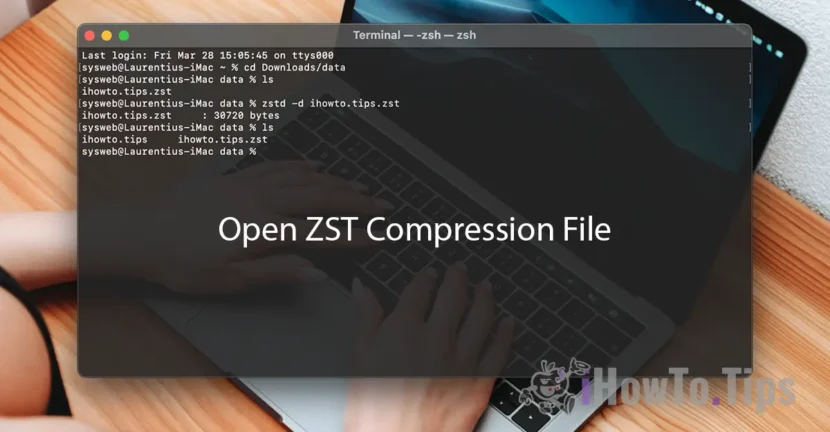

キーチェーン アクセスの脆弱性 – ユーザー パスワードをバイパスします

通常かつ必然的に、アクセスするとき アカウントとパスワードをキーチェーンに保存と聞かれます。 ユーザー パスワード Mac。脆弱性を通じて、 MacOS 高シエラ、悪意のあるアプリケーションは、 キーチェーン アクセスで salvate extrage parolele、合成クリックによって Mac ユーザーのパスワードをスキップします。偽物/模擬。

2017年10月5日発売

StorageKit

利用可能なバージョン: macOS High Sierra 10.13

影響:ローカルの攻撃者が、暗号化された APFS ボリュームにアクセスできる可能性があります。

説明: APFS 暗号化ボリュームの作成時にディスクユーティリティでヒントが設定されている場合、パスワードがヒントとして保存されていました。この問題は、ヒントがパスワードの場合はヒント ストレージをクリアし、ヒントを保存するロジックを改善することで解決されました。

CVE-2017-7149: Leet Tech の Matheus Mariano

セキュリティ

利用可能なバージョン: macOS High Sierra 10.13

影響:悪意のあるアプリケーションによりキーチェーンのパスワードが抽出される可能性がある

説明:アプリケーションが合成クリックによりキーチェーンアクセスプロンプトをバイパスする方法が存在しました。この問題は、キーチェーン アクセスを要求するときにユーザー パスワードを要求することで解決されました。

CVE-2017-7150: Synack の Patrick Wardle

macOS High Sierra 10.13 の新規ダウンロードには、macOS High Sierra 10.13 Supplemental Update のセキュリティ コンテンツが含まれています。

したがって、macOS High Sierra 10.13 を使用している場合は、追加のアップデートを行うことを強くお勧めします。経由で利用可能です Mac の App Store、タブウルで」更新(バージョン番号は変更されません)。Apple はすでに公開しています macOS ハイシエラ 10.13.1 Apple ベータ ソフトウェア プログラムに参加しているデバイスを所有する開発者向け。

1 「セキュリティの問題APFS暗号化されたキーチェーンアクセス、MacOS High Sierra 10.13補足アップデートで解決されました」