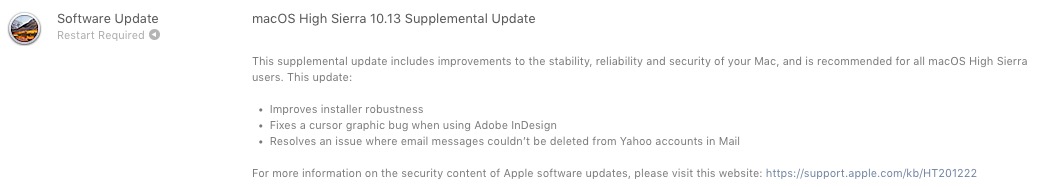

Apple ha publicado recientemente una actualización complementaria muy importante para todos los usuarios de Mac que hayan instalado macOS Alta Sierra 10.13.

En Actualización complementaria de macOS High Sierra 10.13 están resolviendo algunos fallos para Adobe InDesign y un error no permitió eliminar mensajes recibidos en la aplicación Correo de Yahoo!.

Se relaciona con la parte más seria de esta actualización adicional dos problemas de seguridad, que vino "como paquete" con el nuevo sistema operativo High Sierra.

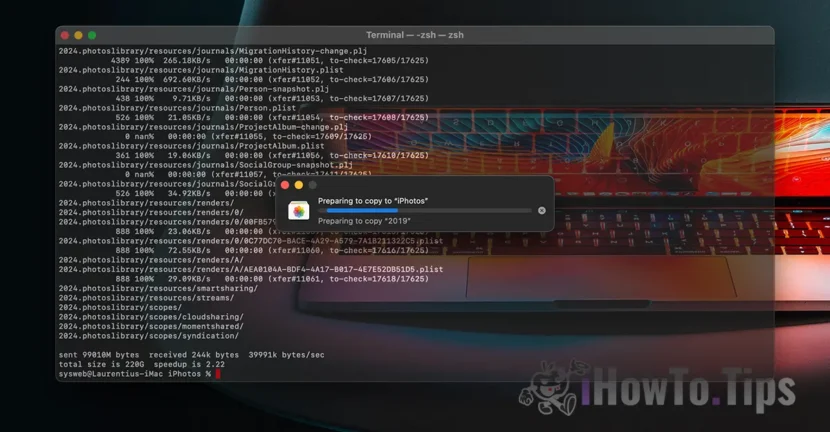

Vulnerabilidad de contraseña de cifrado para APFS (cifrado): error en la Utilidad de Discos

Un error en la aplicación Utilidad de disco hace contraseñas visibles para volúmenes de disco formateados APFS cifrados.

En resumen, cuando ingresamos la contraseña de cifrado de un volumen, se solicita dos veces, para estar seguros de que no la escribimos mal la primera vez. Entonces tenemos que elegir un "sugerencia" (una palabra o frase) como sugerencia de contraseña. El error en Utilidad de disco, hace visible la contraseña en lugar de la palabra o frase de "pista". De esta forma, queda expuesto a cualquiera que tenga acceso al Mac.

En el vídeo publicado en Twitter, puedes ver exactamente cómo encontrar la contraseña de un volumen cifrado APFS, usando la Utilidad de Discos.

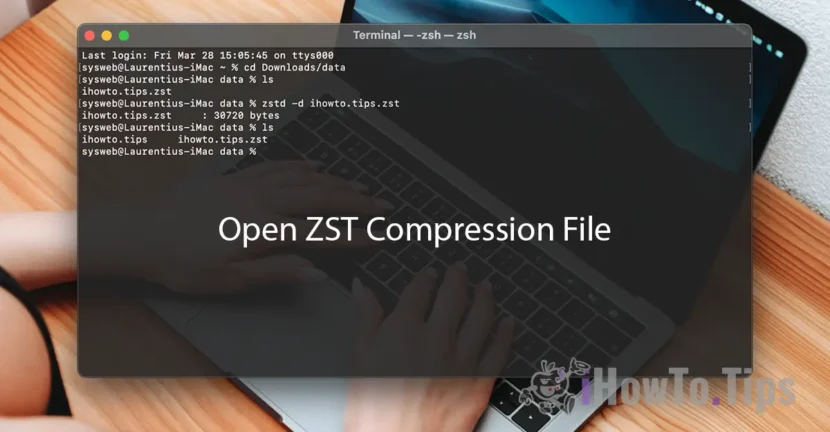

Sería interesante por qué Apple recomienda borrar cuando diskutil puede borrar sugerencias:

diskutil apfs setPassphraseHint [diskXsX] -disco de usuario -clear PIC.twitter.com/0khrm8aTq9- Félix Schwarz (@felix_schwarz) 5 de octubre de 2017

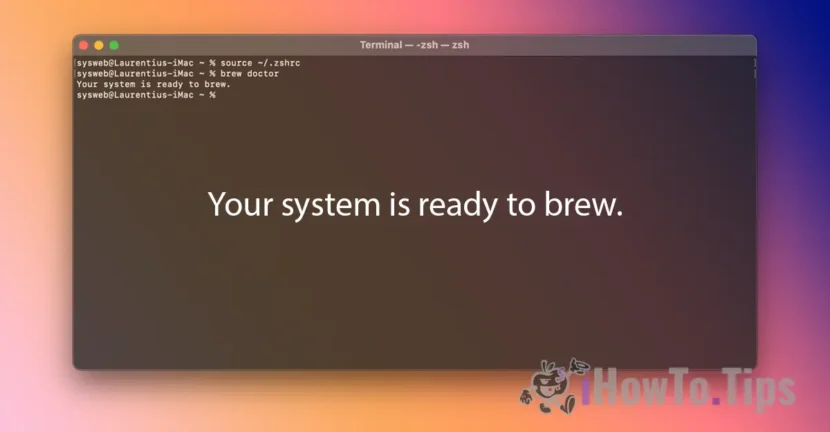

Vulnerabilidad del acceso al llavero: omitir la contraseña del usuario

Normalmente y necesariamente, cuando accedemos una cuenta y una contraseña guardada en llavero, nos preguntan usuario contraseña Mac. A través de una vulnerabilidad Sierra alta de MacOS, una aplicación maliciosa puede Extrage parolele salvate en acceso a llaveros, omitiendo la contraseña de usuario de Mac mediante un clic sintético. Falso/simulado.

Publicado el 5 de octubre de 2017

StorageKit

Disponible para: macOS High Sierra 10.13

Impacto: un atacante local podría obtener acceso a un volumen APFS cifrado

Descripción: si se configuró una sugerencia en la Utilidad de Discos al crear un volumen cifrado APFS, la contraseña se almacenó como sugerencia. Esto se solucionó limpiando el almacenamiento de sugerencias si la sugerencia era la contraseña y mejorando la lógica para almacenar sugerencias.

CVE-2017-7149: Matheus Mariano de Leet Tech

Seguridad

Disponible para: macOS High Sierra 10.13

Impacto: una aplicación maliciosa puede extraer contraseñas de llavero

Descripción: Existía un método para que las aplicaciones omitieran el mensaje de acceso al llavero con un clic sintético. Esto se solucionó solicitando la contraseña del usuario cuando se solicitaba acceso al llavero.

CVE-2017-7150: Patrick Wardle de Synack

Las nuevas descargas de macOS High Sierra 10.13 incluyen el contenido de seguridad de la actualización complementaria de macOS High Sierra 10.13.

Por lo tanto, si tienes macOS High Sierra 10.13, es muy recomendable realizar la actualización adicional. Está disponible a través de Mac App Store, en tab-ul “Actualizaciones"(y no cambiará el número de versión). Apple ya ha publicado macOS Alta Sierra 10.13.1 para desarrolladores que tienen dispositivos en el Programa de software Beta de Apple.

1 pensado en "Problemas de seguridad APFS encriptado y acceso de llavero, resuelto con la actualización complementaria de MacOS High Sierra 10.13"