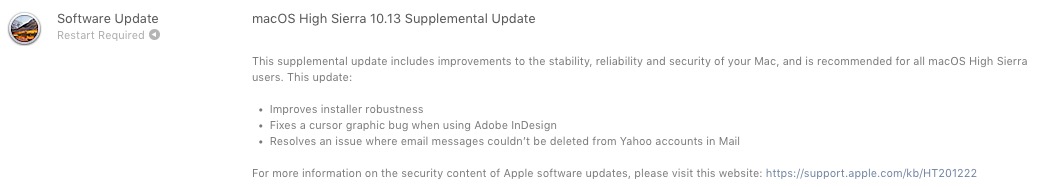

Apple наскоро публикува много важна допълнителна актуализация за всички потребители на Mac, които са инсталирали macOS High Sierra 10.13.

В MacOS High Sierra 10.13 Допълнителна актуализация са решаване на някои неизправности за Adobe InDesign и бъг Това не позволява изтриване на съобщения, получени в приложението Mail от Yahoo!.

Най-сериозната част от тази допълнителна актуализация е свързано с два проблеми със сигурността, който дойде "като пакет" с новата операционна система High Sierra.

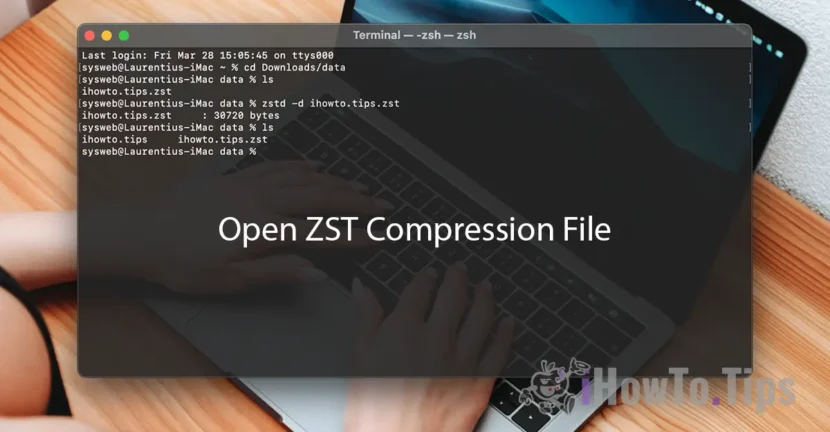

Уязвимост на парола за шифроване за APFS (шифровано) – грешка в Disk Utility

Грешка в приложението Disk полезност Това прави видима парола за дискови томове форматиран APFS криптирана.

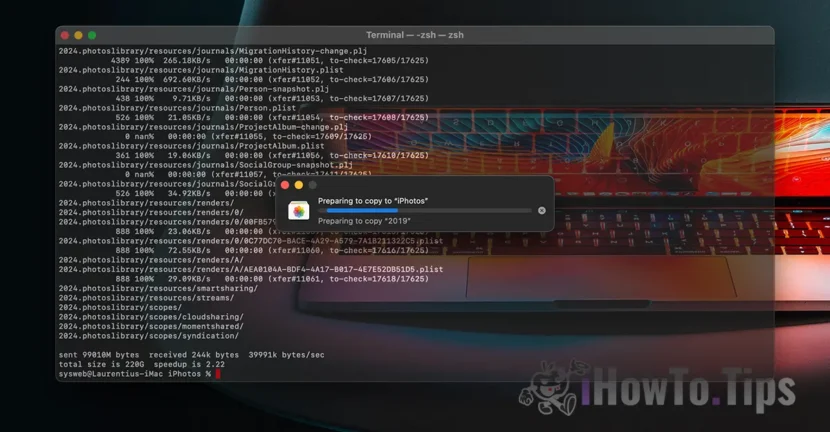

Накратко, когато въвеждаме паролата за криптиране за том, тя се изисква два пъти, за да сме сигурни, че не сме я въвели грешно първия път. След това трябва да изберем "подсказване” (дума или фраза) като подсказка за парола. Грешката в Disk полезност, прави паролата видима вместо думата или фразата от "hint". По този начин той е изложен на всеки, който има достъп до Mac.

Във видеото, публикувано в Twitter, можете да видите как точно да намерите паролата на APFS криптиран том с помощта на Disk Utility.

Би било интересно защо Apple препоръчва изтриване, когато diskutil може да изчисти съвети:

diskutil apfs setPassphraseHint [diskXsX] -user disk -clear PIC.Twitter.com/0khrm8aTq9— Феликс Шварц (@felix_schwarz) 5 октомври 2017 г.

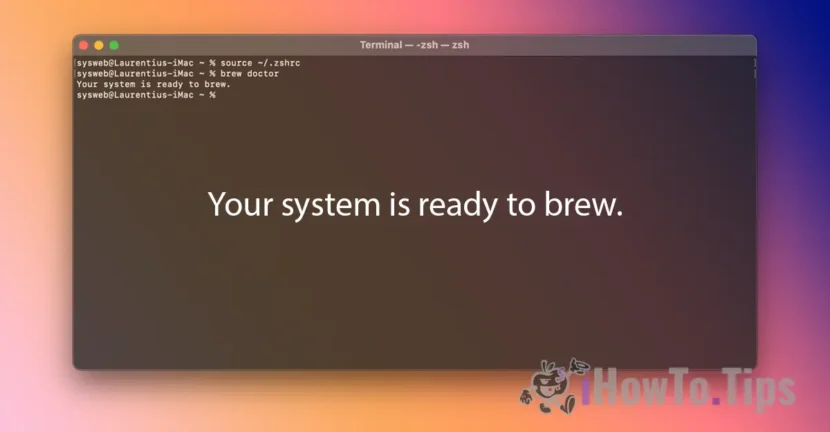

Vulnerabilitate Keychain Access – заобикаляне на потребителска парола

Обикновено и задължително, когато имаме достъп акаунт и парола записани в ключодържател, ни питат потребител парола Mac. Чрез уязвимост a MacOS висока Сиера, злонамерено приложение може изтеглите записани пароли в Keychain достъп, пропускайки потребителската парола на Mac чрез синтетично щракване. Фалшиви / симулирани.

Издаден на 5 октомври 2017 г

StorageKit

Налично за: macOS High Sierra 10.13

Въздействие: Локален нападател може да получи достъп до криптиран APFS том

Описание: Ако е зададена подсказка в Disk Utility при създаване на APFS криптиран том, паролата е била съхранена като подсказка. Това беше адресирано чрез изчистване на хранилището за подсказки, ако подсказката е паролата, и чрез подобряване на логиката за съхраняване на подсказки.

CVE-2017-7149: Матеус Мариано от Leet Tech

Сигурност

Налично за: macOS High Sierra 10.13

Въздействие: Злонамерено приложение може да извлече пароли за ключодържатели

Описание: Съществува метод за приложения за заобикаляне на подканата за достъп до ключодържател със синтетично щракване. Това беше адресирано чрез изискване на потребителската парола при подкана за достъп до ключодържател.

CVE-2017-7150: Патрик Уордл от Synack

Новите изтегляния на macOS High Sierra 10.13 включват съдържанието за сигурност на допълнителната актуализация на macOS High Sierra 10.13.

Ето защо, ако имате macOS High Sierra 10.13, силно се препоръчва да направите допълнителна актуализация. Предлага се чрез Mac App Store, в tab-ul “Актуализации"(и няма да промени номера на версията). Apple вече публикува macOS High Sierra 10.13.1 за разработчици, които имат устройства в софтуерната програма Apple Beta.

1 Мисъл за “Проблеми със сигурността APFS криптиран и достъп до ключодържател, решен с MacOS High Sierra 10.13 Допълнителна актуализация”