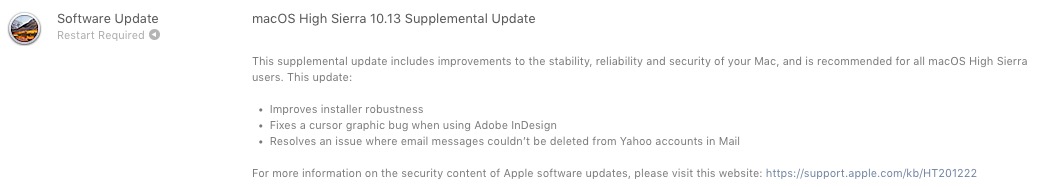

Apple a récemment publié une mise à jour supplémentaire (mise à jour supplémentaire) très importante pour tous les utilisateurs de Mac qui ont installé MacOS High Sierra 10.13.

Dans MacOS High Sierra 10.13 Mise à jour supplémentaire certains résolvent dysfonctionnements pour Adobe InDesign et un bug qui n’a pas permis Supprimez les messages reçus dans la demande de messagerie sur Yahoo!.

La partie la plus grave de cette mise à jour supplémentaire est liée à deux problèmes de sécurité, ce qui est venu "dans le pack" avec le nouveau système d'exploitation de High Sierra.

Vulnérabilité Mot de passe de chiffrement pour APFS (crypté) - Bogue utilitaire de disque

Un bogue dans l’application Utilitaire de disque Cela rend mot de passe visible pour les volumes de disque formatés APFS crypté.

En bref, lorsque nous entrons le mot de passe ECRYP pour un volume, il est nécessaire deux fois, pour être sûr que je ne l'ai pas tapé pour la première fois. Ensuite, nous devons choisir un "Astuce"(Un mot ou une phrase) comme indice du mot de passe. Le bug dans Utilitaire de disque, rend le mot de passe visible au lieu du mot ou de la phrase de "indice". De cette façon, il est exposé à toute personne qui a accès à Mac.

Dans la vidéo publiée sur Twitter, vous pouvez voir exactement comment trouver le mot de passe d'un volume crypté APFS, à l'aide de l'utilitaire de disque.

Ce serait intéressant pourquoi Apple recommande d'effacer lorsque le diskutil peut effacer les indices:

disque APFS SetPassPhraseHint [diskxsx] -Usser Disk -Clear PIC.twitter.com/0khrm8aTq9- Felix Schwarz (@felix_schwarz) 5 octobre 2017

Vulnérabilitaire l'accès des clés - contourner le mot de passe utilisateur

Normalement et obligatoire lorsque nous accédons un compte et un mot de passe enregistré dans le trousseau, il nous est demandé mot de passe utilisateur Mac. À travers une vulnérabilité de MacOS High Sierra, une application mauvaise àtendaire peut récupérer des mots de passe enregistrés dans Trousseau d’accès, sauter sur le mot de passe Mac utilisateur via un clic synthétique. Faux / simulé.

Sorti le 5 octobre 2017

StorageKit

Disponible pour: MacOS High Sierra 10.13

Impact: Un attaquant local peut avoir accès à un volume APFS crypté

Description: Si un indice était défini dans l'utilitaire de disque lors de la création d'un volume crypté APFS, le mot de passe a été stocké comme indice. Ceci a été traité en effaçant le stockage des conseils si l'indice était le mot de passe et en améliorant la logique pour stocker des conseils.

CVE-2017-7149: Matheus Mariano de Leet Tech

Sécurité

Disponible pour: MacOS High Sierra 10.13

Impact: une application malveillante peut extraire les mots de porte des clés

Description: Une méthode existait pour les applications pour contourner l'invite d'accès des clés en un clic synthétique. Ceci a été traité en exigeant le mot de passe de l'utilisateur lors de l'incitation à l'accès à la trousse.

CVE-2017-7150: Patrick Wardle de Synack

Les nouveaux téléchargements de MacOS High Sierra 10.13 incluent le contenu de sécurité de la mise à jour supplémentaire de MacOS High Sierra 10.13.

Donc, si vous avez MacOS High Sierra 10.13, il est fortement recommandé de faire la mise à jour supplémentaire. Ceci est disponible via Mac App Store, dans tab-ul "Mises à jour"(Et ne changera pas le numéro de version). Apple a déjà publié MacOS High Sierra 10.13.1 Pour les développeurs qui ont des appareils dans le logiciel Apple Beta.

1 pensé sur «Problèmes de sécurité APFS cryptés et accès de trousseau, résolu avec la mise à jour supplémentaire de MacOS High Sierra 10.13«